USBdriveby, el collar USB que hackea cualquier ordenador

Imagina esta escena: un hacker entra en una sala de ordenadores, y se dirige hacia un PC. Puede ser un hacker bueno, un ángel protector, o un ciberdelincuente, tu decides.

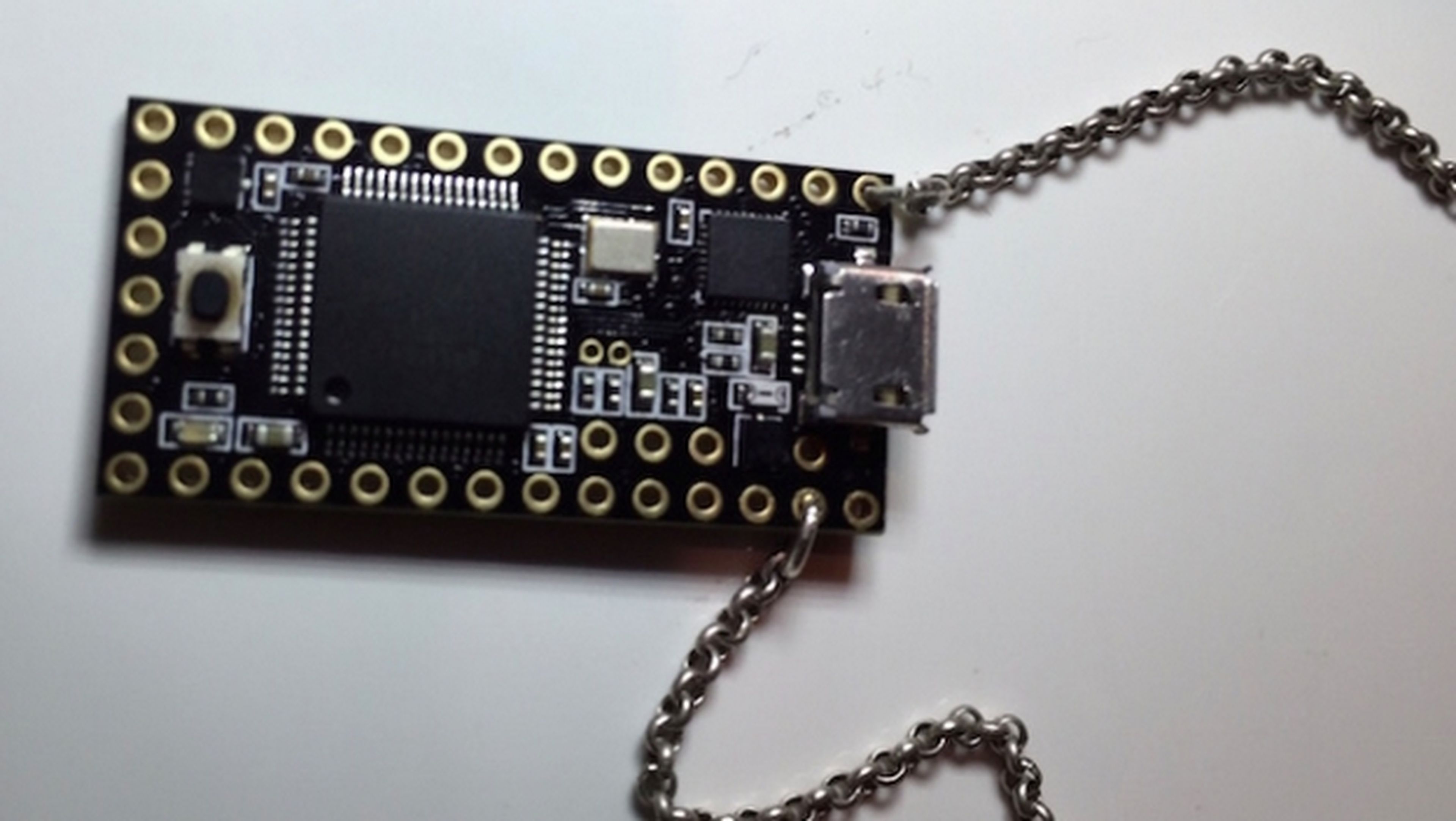

Lleva colgado al cuello un extrañocollar con un dispositivo USB. Se lo quita del cuello e introduce el conector USB en el ordenador. Comienzan a abrirse ventanas con distintos mensajes en la pantalla. En menos de un minuto, el dispositivo ha desactivado las barreras de protección del ordenador, y ha otorgado el acceso remoto al hacker. Más inquietante aún: ese acceso remoto seguirá activo incluso aunque el hacker desconecte el dispositivo USB.

No es un comic. No es una película de espias, o de ciencia-ficción. Ese hacker existe, se llama Samy Kamkar. Ese collar USB que hackea cualquier ordenador en menos de un minuto existe, se llama USBdriveby. Puedes verlo en funcionamiento en este vídeo:

El video muestra el hackeo de un ordenador con OS X, pero el autor dice que funciona exactamente igual con Windows.

Por suerte, Samy Kamkar no es un ciberdelincuente, sino un hacker bueno que comparte con todo el mundo sus descubrimientos.

USBdriveby es un dispositivo USB que a veces lleva colgado al cuello porque es cool, no porque sea necesario. También puedes llevarlo en el bolsillo...

Se trata de una serie de chips y software instalado en la ROM que, al conectarse a un PC, realiza las siguientes acciones:

- Engaña al ordenador haciéndole creer que es un teclado o un ratón

- Si está instalado LittleSnitch para monitorear el tráfico de red, desactiva todas sus alarmas

- Desactiva el cortafuegos de OS X

- Cambia la configuración DNS para enrutar las páginas webs que visitas, al destino que el hacker quiera

- Abre una puerta trasera que permite al hacker controlar el ordenador de forma remota, incluso aunque desconecte USBdriveby

- Cierra todas las ventanas y cambios visibles que ha realizado, para dejar todo como estaba

USBdriveby es inbloqueable porque usa una vulnerabilidad incluida en el estándar USB, llamada BadUSB. El código maligno se esconde en el firmware del conector USB, y es indetectable hasta que ya está dentro del ordenador.

A partir de aquí, dependerá de las barreras internas que tengas.

Escalofriante, ¿verdad?

[Fuente: TechCrunch]

Descubre más sobre Juan Antonio Pascual Estapé, autor/a de este artículo.

Conoce cómo trabajamos en Computerhoy.