El peligro de los exploits: mantenlos a raya con G DATA

Todos los días leemos en las webs de tecnología noticias de nuevas infecciones y hackeos que sufren las páginas webs, servicios y usuarios de Internet. Incluso aunque se utilicen antivirus y otro software de protección.

¿Cómo se las ingenia el malware para infectar a miles de ordenadores todos los días, pese a las alertas, las medidas de seguridad y las precauciones?

Más del 80% de todas las infecciones de troyanos y virus se llevan a cabo utilizando exploits. Se trata de un software muy específico que ataca únicamente las vulnerabilidades y los agujeros de seguridad del software: el sistema operativo, los navegadores, los programas de uso cotidiano, etc.

Lo más descorazonador de todo es que estos exploits consiguen colarse en los ordenadores y smartphones a través de agujeros de seguridad que ya se han parcheado hace meses. ¿Qué ha ocurrido entonces? Sencillamente, muchos usuarios se olvidan o no se han molestado en parchear el software que utilizan. Y esto ocurre tanto a nivel doméstico, como en las empresas.

¿Qué son los exploits?

Existe un mantra en informática que ha hecho millonarios a muchos ciberdelincuentes:

Si algo funciona, no lo toques.

En unos casos el miedo reverencial a estropear algo, y en otros, el poco interés o la desidia por mejorar un producto que aparentemente funciona, hace que muchos usuarios y administradores de sistemas de las empresas no actualicen el software que utilizan.

Es la oportunidad que esperan los ciberdelincuentes. Desarrollan un malware muy específico llamado exploit que ataca exclusivamente a los fallos del sistema operativo, el navegador, el correo electrónico o los programas: bugs, código deficiente, fallos de diseño y otras debilidades.

Estos exploits son muy difíciles de detectar por el software de seguridad porque, literalmente, se cuelan por las puertas abiertas que les dejan los fallos del software. Fallos que, en muchos casos, ya están corregidos desde hace meses, pero que los usuarios no arreglan porque no han instalado los parches de sus aplicaciones.

Es necesario que el software de seguridad que tenemos instalado incluya protección anti exploits específica para frenar este tipo de amenazas. La compañía alemana G DATA, inventora de los antivirus hace ahora 30 años, ha diseñado una protección anti exploits exclusiva que incorpora en todas sus soluciones de seguridad.

El negocio de los kits de Exploits

Puesto que no hay un código perfecto, la realidad es que existen exploits para casi todo el software en uso. Los ciberdelincuentes agrupan los exploits en kits capaces de atacar a muchos tipos de programas y servicios diferentes. Nuclear, uno de los kits de exploits más populares, se vende por unos 1500€, aunque ahora los creadores de este tipo de malware se han pasado a los modelos de suscripción, con cuotas que pueden llegar a los 1000€ al mes. La razón es que estos kits de exploits se actualizan constantemente en función de las vulnerabilidades que se descubren, y añaden sofisticadas herramientas. Mediante cómodos menús los compradores pueden seleccionar el tipo de ataque que quieren realizar, a quién va dirigido, o a dónde envían los datos que roban.

Desde que en 2011 se descubrió el primer kit de exploits comercial, el Weylan-Yutani, su número no ha dejado de crecer. Hoy en día Nuclear, Angler o Neutrino son los más usados, pero hay muchos otros: RIG, Sweet Orange, Magnitude, Niteris, Fiesta o Huanjuan. Internet Explorer, Java, Adobe Flash o los lectores de PDF suelen ser sus principales objetivos, pues todos ellos han mostrado vulnerabilidades de forma continuada.

¿Cómo infectan los exploits? A través de emails, páginas webs o mediante infecciones directas realizan un chequeo del software y buscan sus vulnerabilidades. Si encuentran una ejecutan el exploit específico que abre la puerta al verdadero troyano, que es el que entra y roba los datos.

El pasado mes de abril el kit de exploits Nuclear consiguió infectar a miles de ordenadores aprovechando un bug de Adobe Flash Player en la Red de anuncios de Google AdSense. Esta brecha estaba corregida desde hace tiempo, pero muchos ordenadores de dicha red no estaban parcheados. El exploit consiguió colar malversiting (anuncios publicitarios infectados) que se extendieron por toda la red de Google AdSense. Estos anuncios aparecían en páginas webs de todo tipo e infectaban a sus visitantes poniendo en marcha nuevos exploits.

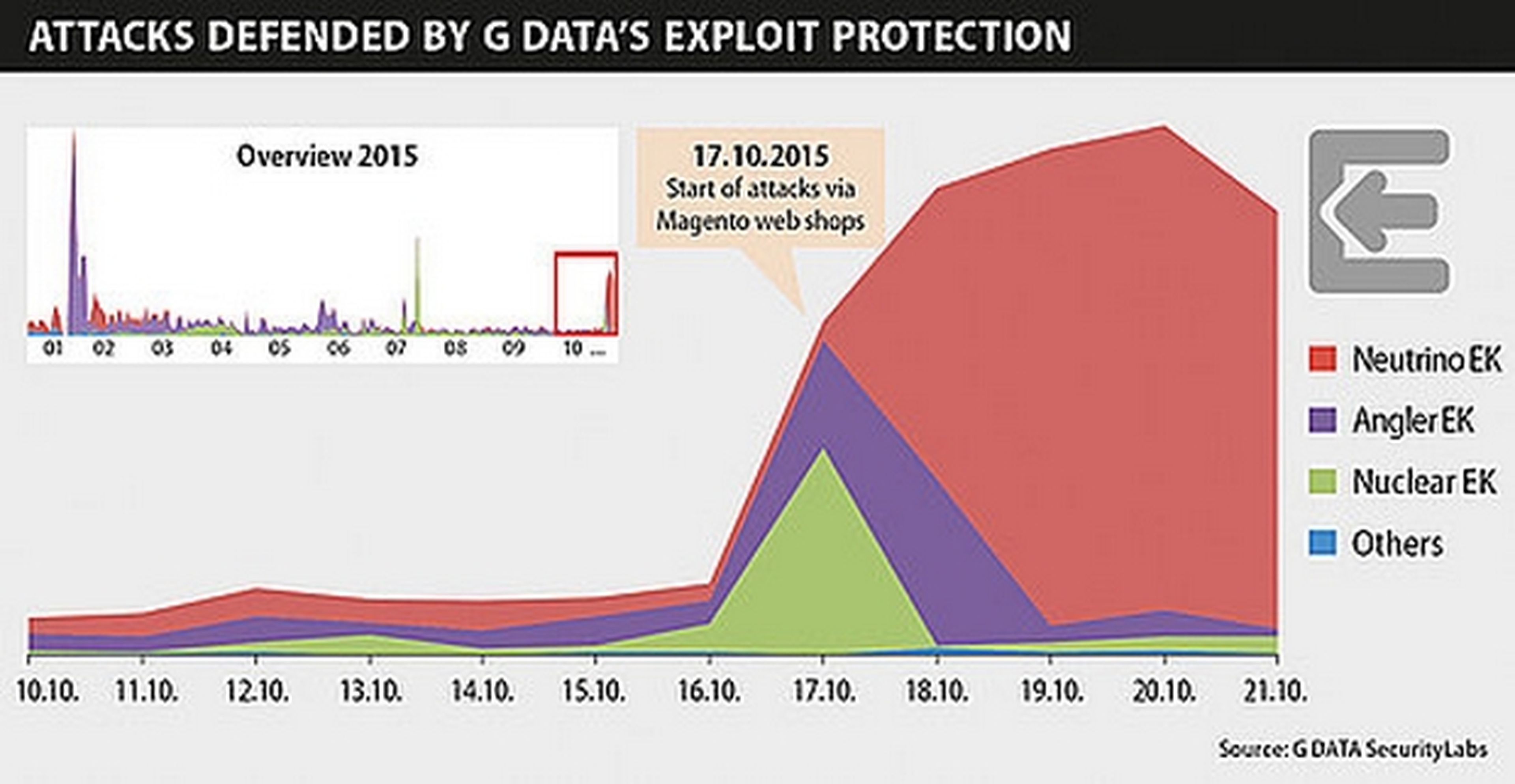

El pasado mes de octubre ocurrió un ataque similar contra la plataforma Magento, lider mundial en el desarrollo de tiendas online. El 13% de las tiendas online españolas, más de 5.500 tiendas, usan Magento. Según informa G DATA, el kit de exploits Neutrino consiguió colarse en las tiendas online cuyos websmasters usaban versiones antiguas del software. Las tiendas infectadas contagiaban los ordenadores de sus clientes. Un problema que se podía haber evitado si hubiesen instalado la última version de Magento que tapaba esa vulnerabilidad.

Como podemos ver en esta gráfica, el 17 de octubre tres kits de exploits diferentes, Angler, Nuclear y Neutrino atacaron la plataforma Magento. Los dos primeros fueron bloqueados a los dos días, pero Neutrino aún siguió infectando ordenadores durante todo el mes de octubre:

La protección anti exploits de G DATA

Muchos de los exploits se pueden bloquear instalando todo los parches del sistema operativo, el navegador y los programas que usamos, en el momento en que están disponibles. Pero a veces no sabemos cuándo salen nuevos parches de ciertos programas, o se nos olvida instalarlos. También existen los exploit de Día Cero, que aprovechan fallos desconocidos o que aún no han sido parcheados.

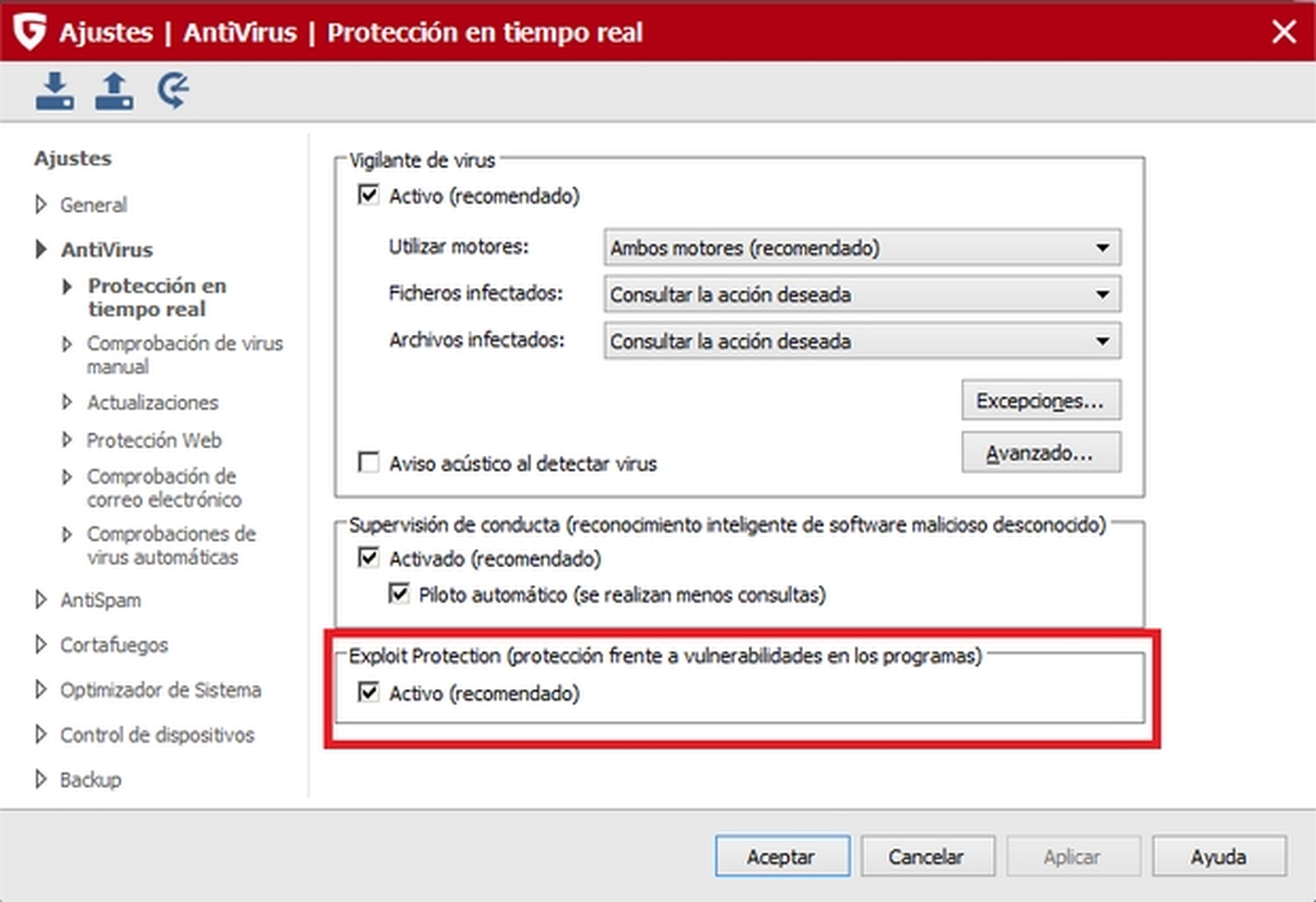

Para resolver estas situaciones, es necesario utilizar un software de seguridad que proteja específicamente de estas amenazas. La compañía alemana G DATA lleva tres décadas combatiendo el malware, y ya ha implementado en todas sus soluciones de seguridad una protección anti exploitsexclusiva, que frena incluso los exploits desconocidos:

La protección anti exploits de G DATA chequea el comportamiento del software instalado en busca de irregularidades. Si detecta un comportamiento sospechoso en alguno de los procesos iniciados (por ejemplo, que arranque una búsqueda en el sistema de archivos), G DATA bloquea el intento de ataque y genera una alarma:

Como hemos dicho, bloquea incluso los exploits desconocidos. Todo ello, sin ralentizar la velocidad de uso del ordenador.

A nivel de empresas, G DATA también dispone de un sistema de patch management que instala automáticamente los parches de los principales programas que no se actualizan por su cuenta.

La compañía alemana celebra estos días su 30 Aniversario con una serie de ofertas especiales en todos sus productos, y descuentos de hasta el 40%. Todos ellos (G DATA Internet Security, G DATA Total Protection y G DATA Internet Security 2+2) incluyen la protección BankGuard, antikeylogger, antiphishing y anti exploits.

El software de seguridad de G DATA con grandes descuentos en su 30 Aniversario

Computerhoy.com para G DATA

Descubre más sobre Juan Antonio Pascual Estapé, autor/a de este artículo.

Conoce cómo trabajamos en Computerhoy.