Qué es un exploit, para qué se usa y cómo prevenir su ataque

Luis Valdemoro

Es bastante frecuente encontrarnos con noticias sobre oleadas de virus o fallos de seguridad en diferentes sistemas operativos que a menudo afectan a una gran cantidad de usuarios, ocasionando graves problemas como pérdida de información, suplantación de la identidad, o incluso el secuestro o la pérdida del equipo.

¿Y dónde entra el exploit en todo esto? Es lo que podemos decir la llave de entrada a las entrañas del sistema, de forma que personas poco amigables introducen su software malicioso a través de ese agujero descubierto por el exploit.

Por lo tanto, el exploit de por sí no es malicioso como tal, sino que es utilizado como una puerta trasera. Lo que hace es buscar debilidades a nivel de seguridad en cualquier sistema operativo. Esa es la razón por la que frecuentemente las actualizaciones que recibimos están enfocadas a la seguridad.

Además, en el momento en que se pone un parte, la vulnerabilidad se busca en otra parte del código, haciendo que sea necesario mantener el sistema actualizado durante toda la vida útil del mismo. Por eso, cuando un sistema deja de recibir actualizaciones, ese es el momento en el que debemos plantearnos seriamente el cambio de sistema.

Consigue Mr. Robot, la serie de moda de la que todos hablan, en Blu-ray

Tipos de exploit

Aquí vamos a clasificarlos según el tipo de acceso que necesitan para poder ejecutarse, dando lugar a estas posibilidades.

- Exploit remoto: en este caso el exploit actúa sin tener queestar físicamente en el equipo objetivo al que se le va a vulnerar. Este ataque puede realizarse en la propia red local donde esté conectado el equipo, pero también se puede recibir el ataque por el simple hecho de estar conectado a internet.

- Exploit local: La actuación del exploit se realiza cuando este se encuentra físicamente en el equipo al que pretende aparcar. Esto no quiere decir que tenga que venir alguien a nuestro ordenador y volcar el exploit, sino que puede llegar a nosotros a través de otro exploit remoto

- Exploit clientside: Este tipo de exploit necesita de la acción del usuario para poder ejecutarse. Este es probablemente el más común hoy en día, ya que te pueden enviar un correo electrónico o un mensaje para descargar un archivo, o simplemente utilizar un link para una web, y es en ese momento cuando se ejecuta el exploit. Esta es la técnica que están utilizando para acceder a las imágenes de las famosas en el conocido caso “the fappening”.

The Fappening, filtrar fotos de famosas desnudas se paga caro

Por otro lado, hay quienes prefieren clasificarlos según sean conocidos o desconocidos. Los primeros tal y como su nombre indica son fallos de seguridad localizados, y que con las medidas de seguridad adecuadas es posible prevenir. Muchos de ellos se utilizan como parte del código de los malware.

De lo contrario, los exploits desconocidos utilizan una brecha de seguridad que hasta el momento en que aparece no se sabía de su existencia, por lo que no existe ninguna defensa frente a él. Estos son los conocidos como Zero-Day, caso en el que los hackers han estado un paso por delante de la ciberseguridad.

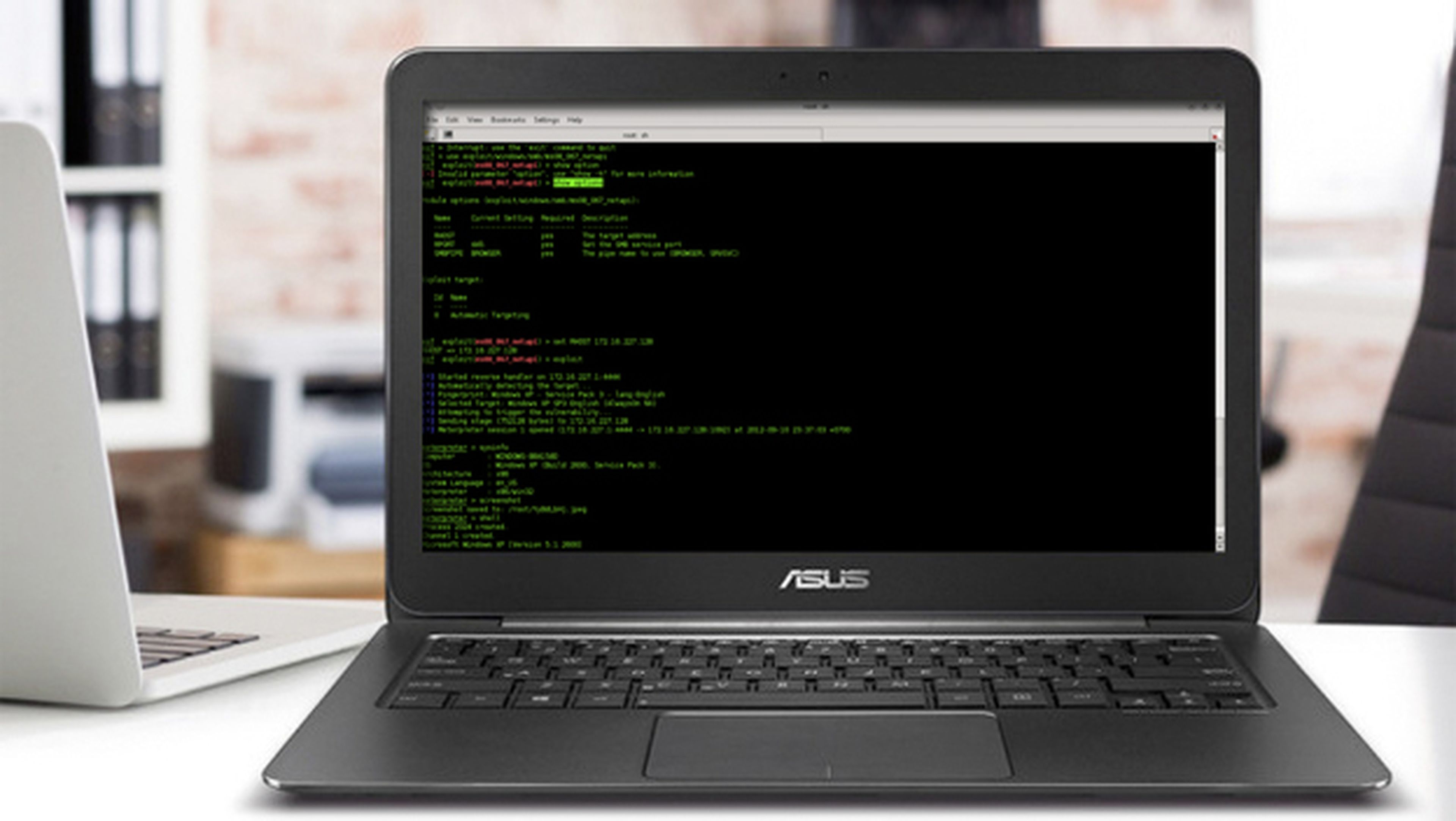

Cómo se utilizan los Exploits

Ya hemos dado algunas pinceladas acerca de los usos de los exploits, pero vamos a recabar toda la información.

En primer lugar es importante saber que los exploits no sólo son utilizados por hackers. Los consultores de seguridad utilizan este tipo de código para buscar estas vulnerabilidades antes de que personas malintencionadas puedan aprovecharse de dicho agujero. Por lo tanto esto suele ser una carrera que nunca se interrumpe en busca de ser el primero en llegar al posible fallo.

Pero los hackers como hemos visto, pueden recurrir a fallos que requieran de la acción de la persona a vulnerar, caso en el que la única barrera entre nuestros datos y el exterior es nuestro propio juicio sobre las precauciones que deben tomarse.

Dejando a un lado las vulneraciones personales, otro caso de uso de exploits se encuentra en lo que conocemos como cracks o parches de programas informáticos y videojuegos. En algunos casos podemos conseguir licencias, mientras que en otros podremos modificar determinados aspectos de los juegos, como vidas, armas o incluso reglas. Estos son los famosos cheats, que tantos jugadores odiamos cuando los sufrimos en primera persona.

Otro uso conocido son las auditorías wifi, donde se utiliza un exploit para atacar la contraseña de nuestra red. Esto se hace para comprobar la fortaleza de nuestra contraseña, pero recordad que de la misma manera alguien podría utilizar este método para acceder a vuestra conexión de internet, o incluso a vuestro equipo para manejarlo de manera remota.

Qué hacer frente a los exploits

Ya sabemos que un exploit busca vulnerabilidades en nuestro sistema, así que cuanto más controlado lo tengamos, menos probabilidades de ataques tendremos.

Por eso es muy importante mantener nuestro sistema actualizado, ya que es de esta manera como tendremos la mayor seguridad posible. Hace tiempo que ya no se van a recibir actualizaciones para Windows XP, mientras que Windows 7 dejará de hacerlo en 2020, por lo que debemos estar precavidos ante este hecho para migrar nuestro sistema a uno más moderno. Afortunadamente con Windows 10 desaparece el sistema actual de licencias, y tendremos sistema operativo para siempre.

Cuales son las diferencias entre malware, troyanos, virus, etc.

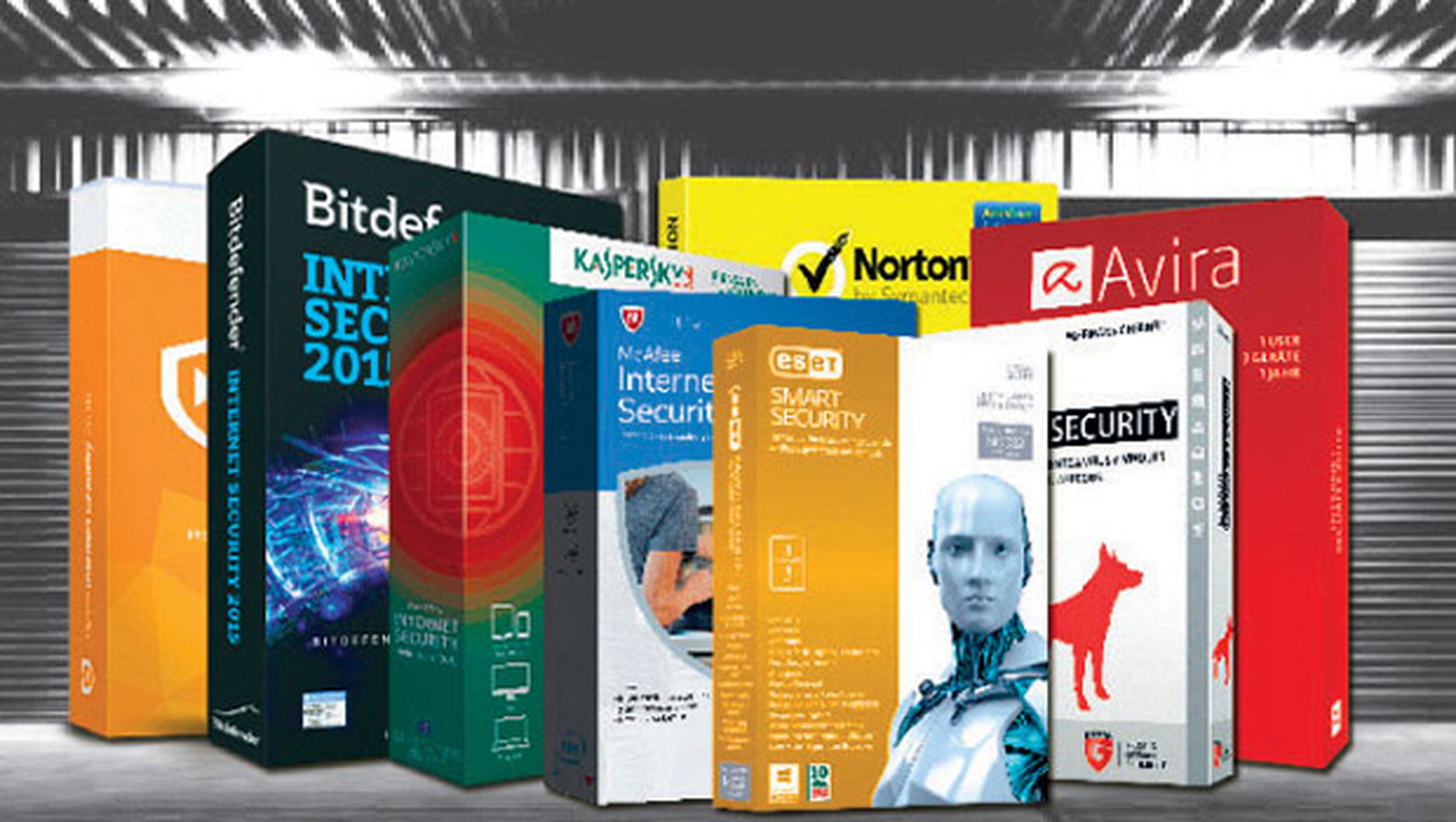

Reducirel alcance de los exploits puede salvar nuestra información o nuestro equipo. De esta forma, cuantos más elementos de seguridad tengamos, mayores dificultades tendrá el exploit para propagarse. Trabajar con multiples contraseñas o utilizar una sesión con privilegios limitados son algunas de cosas que puedes hacer para mejorar tu seguridad.

De la misma manera, una correcta configuración de los sistemas de seguridad integrados es fundamental, incrementando la seguridad del firewall, manteniendo actualizadas las bases de datos de virus, o instalando soluciones completas de antivirus, antiphishing y antimalware.

Todos estos elementos os ayudarán a mantener vuestros equipos a raya, pero recordad que la mejor herramienta para evitar el acceso de software malintencionado será nuestro sentido común para evitar cualquier intrusión.

Conoce cómo trabajamos en Computerhoy.