Detectan 13 vulnerabilidades críticas en los procesadores AMD Ryzen

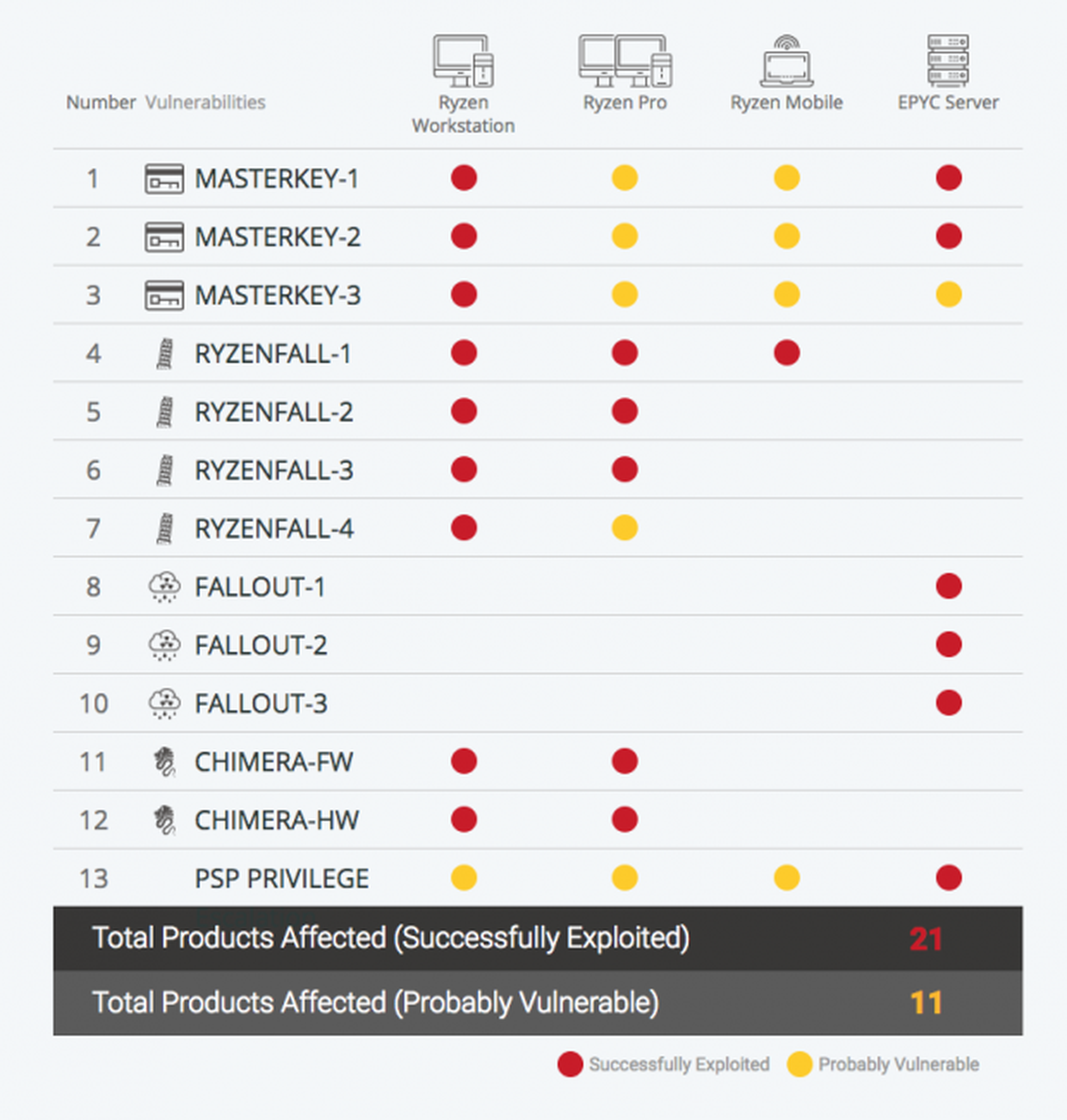

Un equipo de investigadores de la firma de seguridad CTS Labs ha detectado un total de 13 vulnerabilidades que afectan a los procesadores AMD Ryzen y Epyc. Los fallos de seguridad se agrupan en cuatro tipos, conocidos como RyzenFall, MasterKey, Fallout y Chimera.

De acuerdo con el informe, las líneas de producto afectadas son Ryzen Mobile, Ryzen Pro, Ryzen Workstation y Epyc Server, de manera que están en riesgo millones de productos, organizaciones y usuarios. Las vulnerabilidades han sido halladas en el Procesador Seguro de AMD, el elemento responsable de mantener la seguridad dentro de los procesadores, y se consideran tan críticas como Meltdown y Spectre. Esto es debido a que un atacante puede aprovecharlas para instalar malware en el interior del chip, asumir el control total de un sistema y obtener los datos de las áreas seguras de la CPU.

Por otra parte, los investigadores han detectado que el chipset AMD Ryzen, un componente central en las workstation Ryzen y Ryzen Pro que conecta el procesador con dispositivos de hardware como WiFi y tarjetas de red, contiene puertas traseras mediante las que un atacante puede inyectar código malicioso en el chip.

CTS Labs afirma que presentó su informe ayer a AMD, pero la compañía no ha respondido ni ha admitido que existan estos problemas de seguridad. Por este motivo, los investigadores no han divulgado los detalles técnicos para evitar que las vulnerabilidades puedan ser explotadas.

Lo que AMD planea para Threadripper, su procesador más bestia hasta la fecha

RyzenFall, MasterKey, Fallout y Chimera, los cuatro tipos de vulnerabilidades de AMD Ryzen

Como decíamos al principio, los investigadores han clasificado los fallos de seguridad de los procesadores AMD Ryzen en cuatro tipos atendiendo a su naturaleza y características. A continuación te explicamos en qué consiste cada una.

- RyzenFall. Permite que un atacante tome el control completo sobre el Procesador Seguro de AMD mediante la ejecución de código malicioso, así como que lea y escriba áreas protegidas de la memoria. Esta vulnerabilidad se puede aprovechar para eludir Windows Credential Guard, robar credenciales de red y extenderse a través de redes corporativas seguras. En combinación con MasterKey se puede usar para instalar malware persistente en el procesador seguro. Afecta a Ryzen Workstation, Ryzen Pro y Ryzen Mobile.

- Fallout. Este fallo de seguridad permite a un atacante leer y escribir en áreas de memoria seguras, robar credenciales protegidas por Windows Credential Guard y eludir las protección del BIOS. Afecta a Epyc Server.

- Chimera. Dos conjuntos de puertas traseras: uno implementado en el firmware y otro en el hardware. Ambas permiten la inserción de malware en el chipset AMD Ryzen que no podría ser detectado por ninguna solución antivirus y que tendría capacidad para atacar el sistema operativo. Afecta a Ryzen Workstation y Ryzen Pro.

- Masterkey. Las vulnerabilidades del firmware del Procesador Seguro de AMD permiten a un atacante instalar malware persistente e indetectable en el procesador, robar credenciales de red e incluso causar daño físico al hardware mediante la manipulación del software. Afecta a Ryzen Workstation, Ryzen Pro, Ryzen Mobile y Epyc.

En la siguiente tabla puedes ver un mapa de las vulnerabilidades y de los productos afectados por cada una de ellas.

Recuerda que de momento AMD no ha reconocido la existencia de estas vulnerabilidades y la compañía se encuentra evaluando el informe de CTS Labs, por lo que tenemos que esperar a que hagan pública una valoración para conocer más detalles y recibir posibles parches.

[Fuente y gráficos: AMD Flaws]

Descubre más sobre Sandra Arteaga, autor/a de este artículo.

Conoce cómo trabajamos en Computerhoy.