Los hackers norcoreanos que crearon WannaCry lanzan su primer malware para Linux

Hace un par de años, el ransomware WannaCry causó estragos entre usuarios de Windows. Este programa cifraba los archivos que encontraba en los ordenadores infectados, y después exigía a los usuarios un pago en criptomonedas si querían recuperarlos. El ataque fue tan a gran escala que llegó incluso a afectar a los ordenadores de empresa de Telefónica.

No mucho después, Estados Unidos culparía de este ataque a Lazarus Group, un grupo de hackers de categoría APT (siglas en inglés de Amenaza Persistente Avanzada) que trabajan para Corea del Norte, y que ya habían sido responsables de otros ciberataques en el pasado, como el que afectó a Sony en el año 2014.

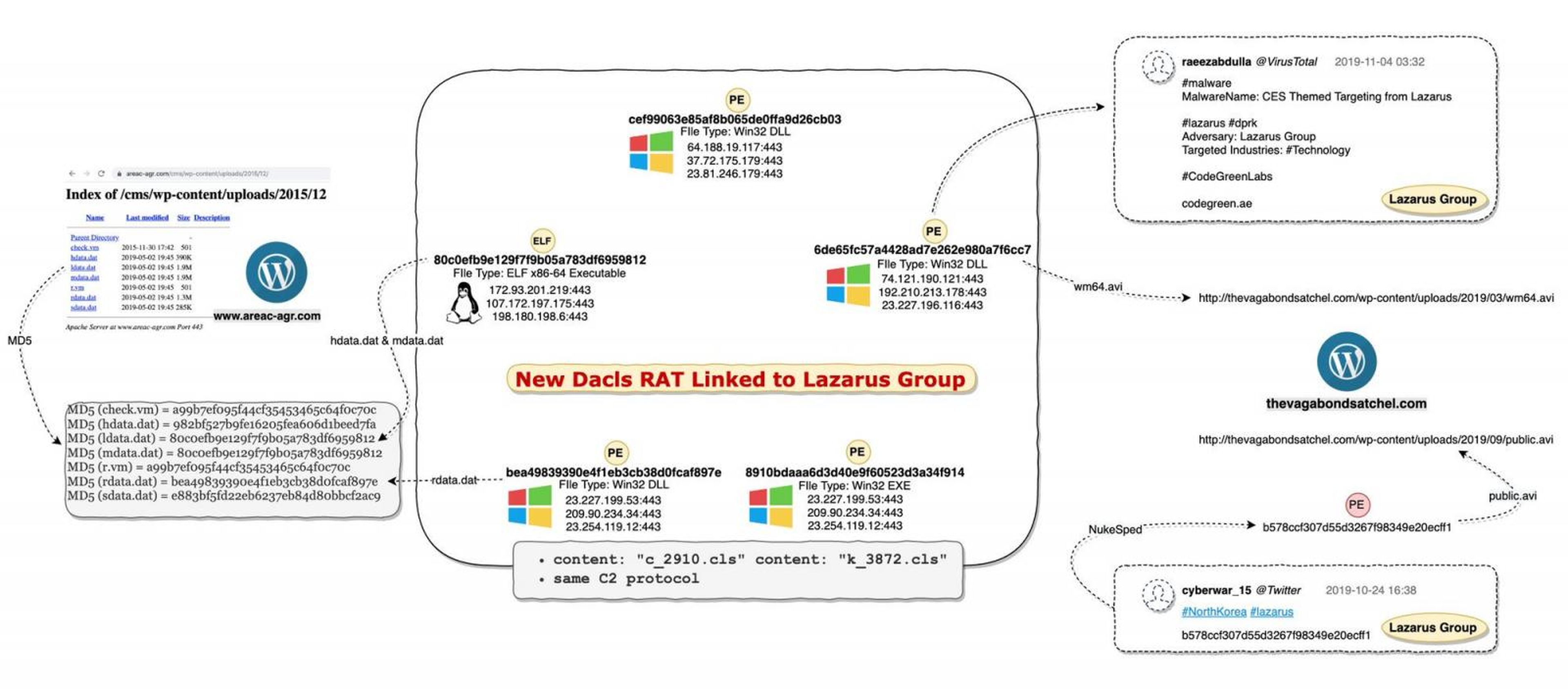

Ahora estos hackers han vuelto a actuar. De acuerdo a la información revelada por Fossbytes, Lazarus Group estaría detrás de la creación de un nuevo troyano de acceso remoto (RAT) llamado Dacls. Y pese a que hasta ahora Lazarus se había centrado en atacar dispositivos Windows y macOS, este malware está diseñado para afectar también a Linux.

Este nuevo ataque habría sido detectado por investigadores de la empresa de software Qihoo 360 Netlab. Ellos mismos han señalado que hasta ahora no se conocía ningún ataque a Linux por parte de Lazarus, por lo que el grupo de hackers podría estar ampliando sus objetivos progresivamente.

Qihoo ha logrado asociar a Lazarus con Dacls gracias a que los hackers utilizaron The Vagabond Satchel, un servidor de descargas que usaron también en ciberataques previos.

Por lo que se sabe hasta ahora, el malware protege sus propios comandos y comunicaciones tras un cifrado múltiple, complicando así el acceso a su configuración, y consecuentemente la tarea de deshabilitarlo.

En dispositivos Windows, Dacls realiza una descarga remota de diversos plugins que le permiten llevar a cabo el ataque a servidores. Pero en Linux ni siquiera necesita llevar a cabo esta descarga; cuando infecta este sistema operativo lo hace con todos los plugins necesarios para el ciberataque.

Gracias a estos plugins, Dacls puede ejecutar software de mando y control de malware, descargar datos adicionales, acceder a los datos de conectividad de red y, en caso de que afecte a un ordenador que forme parte de una intranet, puede atacar al resto de dispositivos que formen parte de ella, lo cual supone una grave amenaza para empresas y organizaciones.

Se especula que Dacls podría estar explotando una vulnerabilidad de los servidores Confluence de la empresa Atlassian conocida como CVE-2019-3396 RCE. Todos aquellos usuarios de Confluence que no hayan actualizado el sistema podrían ser víctimas del ataque de Lazarus, así que lo más recomendable es asegurarse de tener instalado el parche más reciente.

Descubre más sobre Clara Luengo Ramos, autor/a de este artículo.

Conoce cómo trabajamos en Computerhoy.