Estas son las señales de que te están intentando estafar por correo electrónico

El avance tecnológico ha aportado muchos beneficios y facilidades a la sociedad, pero también ha simplificado las estafas, engaños y robos a través de internet. Ser conscientes del peligro que corremos a diario cuando usamos las nuevas tecnologías es el primer paso para evitar ser víctimas de los ciberdelincuentes.

Existen muchas formas de ser atacados por la red. Una de las más populares se produce a través del correo electrónico. Esta herramienta de comunicación es en muchas ocasiones un coladero de mentiras, archivos maliciosos y enlaces falsos que nos pueden provocar muchos quebraderos de cabeza.

Esta técnica se conoce principalmente como Phishing, por su similitud con la pesca. Los delincuentes ponen cebos para que sus víctimas pesquen el anzuelo y caigan en sus redes y su engaño. El phishing se puede perpetrar a través llamadas telefónicas, SMS, mensajes o anuncios en otras webs y, por su puesto, enviando emails.

Para que no seas una de las muchas víctimas que han perdido, dinero con estas artimañas, primero vamos a explicar en qué consisten estos engaños y las principales técnicas que usan los estafadores para que, al estar familiarizados con ellas, las sepamos distinguir rápidamente. Después veremos que pasos debemos tomar para proteger nuestros datos y dispositivos cuando detectamos que estamos ante un posible caso de phishing.

¿Qué es el Phishing?

A través de nuestro correo electrónico nos pueden llegar todo tipo de estafas. Aunque dependiendo del estilo y la metodología puede variar, la forma más común de denominar a estos fraudes es el phishing. Un tipo de ciberataque cuyo objetivo es pescar nuestros datos, robarlos y usarlos.

Según el Centro Criptológico Nacional, encargado de la seguridad de los organismos públicos, los ataques phishing han crecido durante el período de confinamiento en España un 75% respecto a los meses previos. La pandemia ha sido uno de los argumentos más usados para captar la atención de las víctimas.

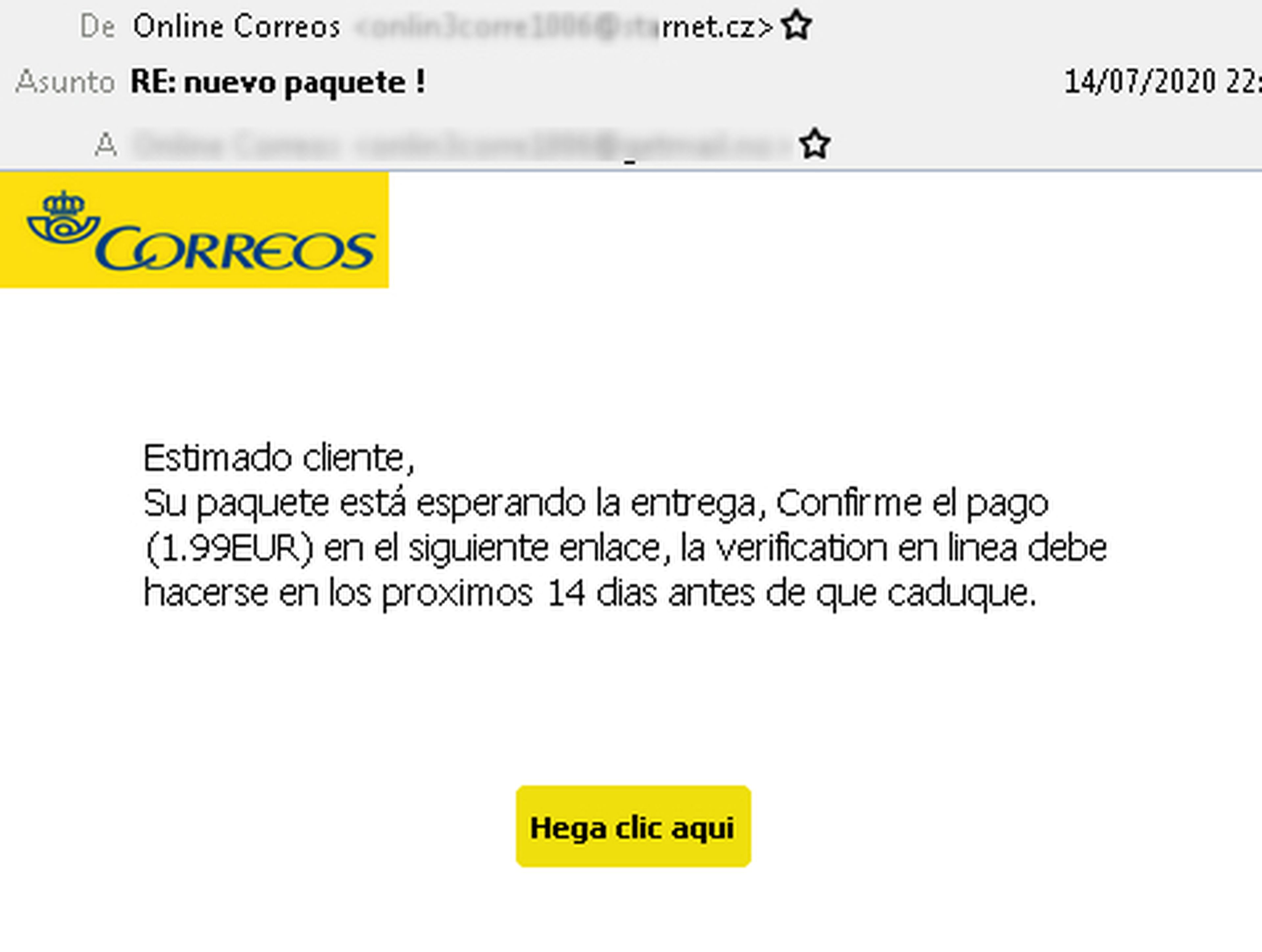

Los criminales se pueden hacer pasar por un banco, una institución pública, una marca, una tienda con ofertas jugosas e incluso asociaciones benéficas. La primera medida de prevención es dudar de cualquier mensaje que recibamos.

El mensaje impregna urgencia

Una gran mayoría de estafas de internet utilizan la urgencia para engañar a sus víctimas. Debemos dudar y sospechar de los mensajes que nos indican que una oferta se acaba en pocas horas o que un servicio va a ser cancelado si no damos nuestros datos rápido.

Con esa urgencia los delincuentes pretenden ponernos nerviosos y que no nos paremos a ver esos detalles que les delatan o que no dediquemos el tiempo necesario para confirmar la información que nos están dando.

Este mecanismo es uno de los muchos que forman parte de los principios básicos de la Ingeniería Social, un sistema de engaño basado en la psicología social y que se sustenta en una serie de estrategias o técnicas sociales usadas para convencer a las personas para que den sus datos personales. Para que nos hagamos una idea, la ingeniería social no sólo se aplica en el ámbito del cibercrimen, sino que también es útil en política.

Por lo tanto, en los posibles ataques que encontramos en la red suelen cumplirse estos requisitos fáciles de reconocer:

- Reciprocidad: Si alguien nos ofrece algo, los humanos solemos estar más dispuestos a dar algo a cambio y más si nos tratan con amabilidad.

- Urgencia: ¡Aproveche esta oferta! Número limitados,.... te suenan estas frases, ¿verdad? Las compras siempre es mejor hacerlas con calma y tiempo para pensarlo bien.

- Consistencia: Suelen pedir que realicemos una serie de tareas de manera regular y, aunque una de ella sea muy extraña, la hacemos junto con el resto sin preocuparnos.

- Confianza: Como hemos dicho antes, si nos tratan bien, acabaremos por confiar.

- Autoridad: Cuando los ciberdelincuentes suplantan identidades escogen los cargos más imponentes para que desconfíes menos.

- Validación social: Los humanos tenemos la necesidad de que otros nos valoren de manera positiva, por lo que muchas veces podemos caer en la trampa si no nos sentimos seguros a la hora de rechazar peticiones.

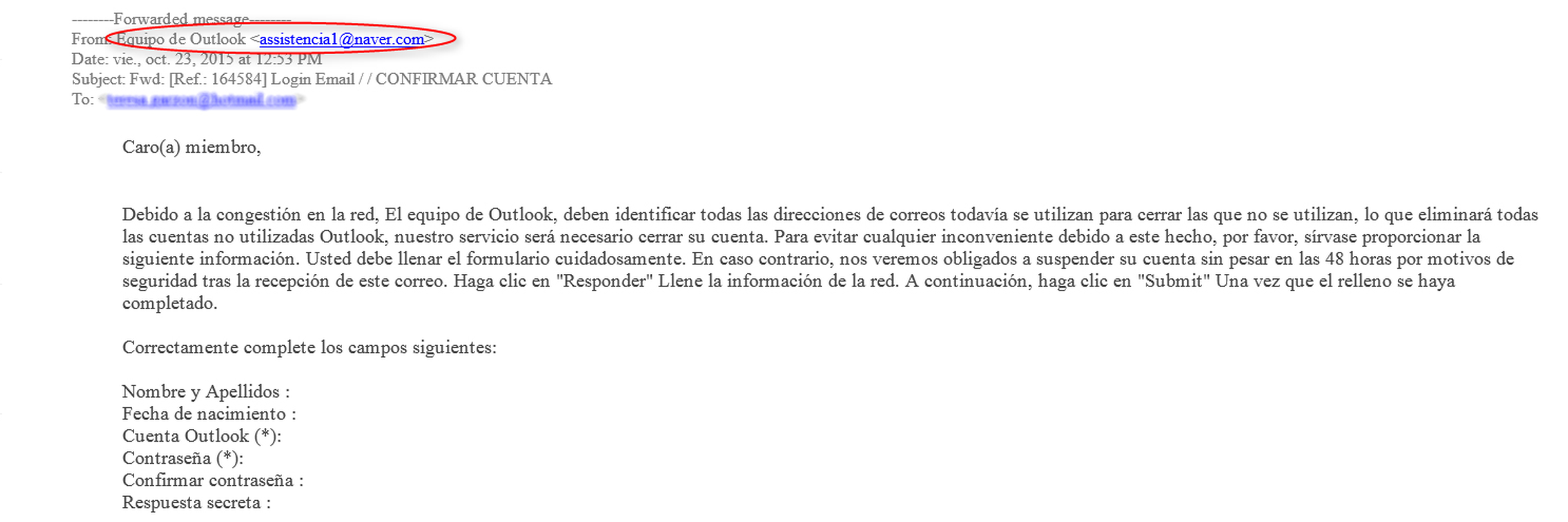

Comprueba la dirección del remitente

Puedes encontrarte con un mensaje que es mucho más sutil con sus técnicas de engaño, que usa tu nombre o no muestra urgencia. Eso no significa que debas bajar la guardia. Lo siguiente que deberías analizar es la dirección del remitente, puede ayudarnos ante un caso de spoofing. Esta técnica consiste en enviar mensajes de correo electrónico con una dirección de remitente falso, consiguiendo que la víctima los reciba como si fueran el remitente legítimo.

Por ejemplo, puedes recibir un correo de un banco del que no eres cliente hablando de una cuenta que no tienes, este sería un caso sencillo. El siguiente nivel sería un correo enviado por un empleado de una empresa, pero cuyo correo es de un servicio gratuito como Gmail o Hotmail, algo sospechoso.

Sin embargo, cuando el asunto realmente se complica es porque los cibercriminales tiene la capacidad de enviar correos cuyo dominio incluye el nombre de una empresa legítima. El detalle que nos dará la pista es que esté rellenado por otros caracteres. Un ejemplo, puede parecer que el correo nos lo envía Apple, pero el dominio del correo dice "@servicedstoredapps.live”.

La sofisticación de los criminales llega estos días hasta la posibilidad de simular la propia cuenta de la víctima. Una campaña de hace un par de años mostraba un correo enviado desde la propia cuenta del usuario, una nueva técnica de spoofing mucho más sofisticada.

Hacen los asuntos del correo tentadores

Además de ser correos que exigen con urgencia que hagas algo, como darles unos datos personales, este tipo de mensajes utilizan propuestas tentadoras. Has sido ganador de un concurso en el que no recuerdas haber participado, te hacen una oferta de compra imposible de rechazar, te mandan un vale descuento o algún tipo de ayuda económica para estos momentos difíciles.

La desesperación es un factor que juega más en nuestra compra que en la de los piratas informáticos. Mantén la calma y sigue todos estos pasos que te damos para inspeccionar cada detalle del mensaje. Una de las mejores tácticas es buscar la información por redes sociales o internet para comprobar, por ejemplo, que el concurso existe o la oferta y que la empresa es real.

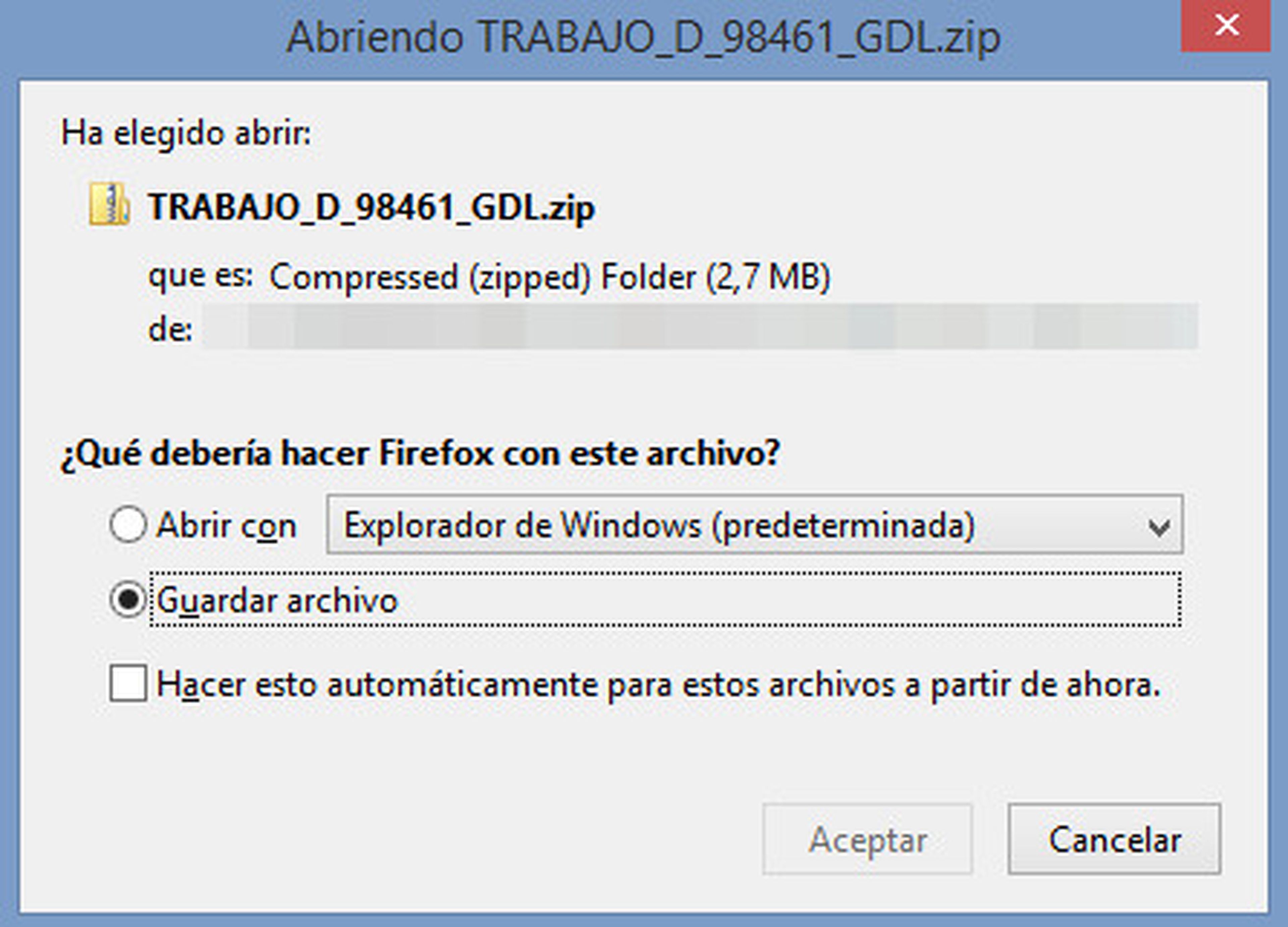

La extensión de los archivos adjuntos

Otro elemento con el que hemos de ser especialmente precavidos son los archivos adjuntos. Aunque la persona que nos lo envía sea conocida, deberías dudar siempre antes de abrir el archivo y si es un desconocido o una empresa no abrir el archivo nunca.

Muchos ficheros, especialmente los que son ejecutables, son peligrosos. Estos poseen extensiones como .exe, .com, o .bat. Incluso, algunas veces estas extensiones se pueden enmascarar y hacerlas pasar como inofensivas: .doc o .exe.

CNI

Los ficheros de estas estafas contienen malwares que en un principio no parecen hacer nada, por lo que no detectas en el momento que estás siendo atacado, pero toman el control de tu ordenador para dejar pasar otros virus que sí roban tus datos.

Aquí es donde entra el randsomware cuando secuestran tu ordenador o el de tu empresa gracias al acceso que les has concedido sin saberlo con ese ordenador. Para recuperar tus datos, documentos y sistemas los criminales pedirán un rescate. Los expertos en ciberseguridad aconsejan no pagar y alertar a las autoridades.

Te piden datos personales

Además de enlaces a páginas falsas y archivos que infectan tu equipo, los delincuentes pueden ir más al grano y pedirte datos personales como contraseñas o las cuentas del banco. Para que te fíes de ellos los más común es hacerse pasar por una gran empresa como ya hemos visto antes. Es los que se conoce como phishing de marca.

Un buen ejemplo de ello es este correo que ha salido a la luz recientemente. La marca utilizada para la campaña es PayPal. En él indican que tu cuenta ha sufrido un problema, ha sido temporalmente suspendida por una actividad sospechosa o te mandan una factura de una compra que no has realizado. Todos estos detalles sirven para que tengas la necesidad de entrar en el enlace a comprobar o anular el fallo y uses tus datos (el usuario y la contraseña).

Cómo evitar ser estafados

Ahora que ya sabemos cómo detectar esos correos maliciosos que llegan a nuestro buzón, es el turno de algunos consejos para sortear el peligro. Ya te hemos mencionado algunos en los apartados anteriores, pero ahora vamos a profundizar en los más importantes.

Antes comprobar la información por vías oficiales

La policía es muy activa en redes sociales para alertarnos de las campañas de phishing que detectan en la red. En este tuit lo dejan muy claro, antes de dar ningún dato sobre nosotros, debemos dedicar un tiempo a buscar la información, oferta o descuento por las vías oficiales.

Cómo veis, los delincuentes no dudan en usar los sentimientos de sus víctimas para engañarlas. Pueden ofrecerte dinero o hacerse pasar por asociaciones benéficas para que confíes y les des tus datos.

Tener una tarjeta virtual

Los bancos ofrecen unas tarjetas para pagar con mayor seguridad las compras por internet y proteger nuestras cuentas y demás tarjetas. Cada banco ofrece la suya propia, pero son muy útiles. Si vas a comprar algún producto por internet, este tipo de tarjetas te permite ingresar el dinero justo para la compra y después dejarla vacía por si te roban los datos.

Pregunta en tu banco habitual para conocer las condiciones. La gran mayoría permiten recargar la tarjeta con pequeños saldos para momentos puntuales y así si se trata de una estafa, no les has dado la tarjeta donde realmente tienes acceso a la mayoría de tu dinero.

Denunciar la estafa

Detectado el fraude, una práctica importante que todos los usuarios de internet deberían aplicar es la denuncia de ese mensaje. Aunque no te hayan robado nada, esto ayuda a que las autoridades persigan a los ciberdelincuentes y, de paso, los correos acaban en foros y redes sociales alertando a otras personas para que no caigan en la trampa.

Ya sea a la Policía o a otros organismos como el Instituto Nacional de Ciberseguridad, compartir el correo puede ayudar a otras personas. Además tú puedes beneficiarte de los consejos que dan y las alertas cada vez que se detecta una nueva campaña de ciberdelincuencia, por si recibes algún correo estar al tanto de que se trata de un engaño.

Otros artículos interesantes:

- El phishing ha evolucionado: así es el phishing basado en homoglifos

- Google, Amazon y WhatsApp son las marcas más imitadas en las estafas de phishing

- Los emails que te alertan sobre tu contraseña, una mina de oro para el phishing

- Todo lo que trae la Serie MSI: innovación y potencia para cualquier escenario

Descubre más sobre Marta Sanz Romero, autor/a de este artículo.

Conoce cómo trabajamos en Computerhoy.