Engañan al reconocimiento facial con imágenes de Facebook

Leandro Crisol

Muchas empresas tecnológicas consideran los sistemas de reconocimiento facial uno de los métodos más fiables para permitir que tu dispositivo te reconozca, debido principalmente a que se trata de un proceso simple que no requiere escoger una cuenta en concreto e introducir nuestras credenciales.

Sin embargo, parece que no todos estos sistemas son perfectos (¿acaso hay algo perfecto en la informática?), dado que un grupo de investigadores ha logrado descubrir una forma de engañar a estos sistemas. Lo más curioso de todo es que para ello solo han necesitado acceder a unos perfiles de Facebook.

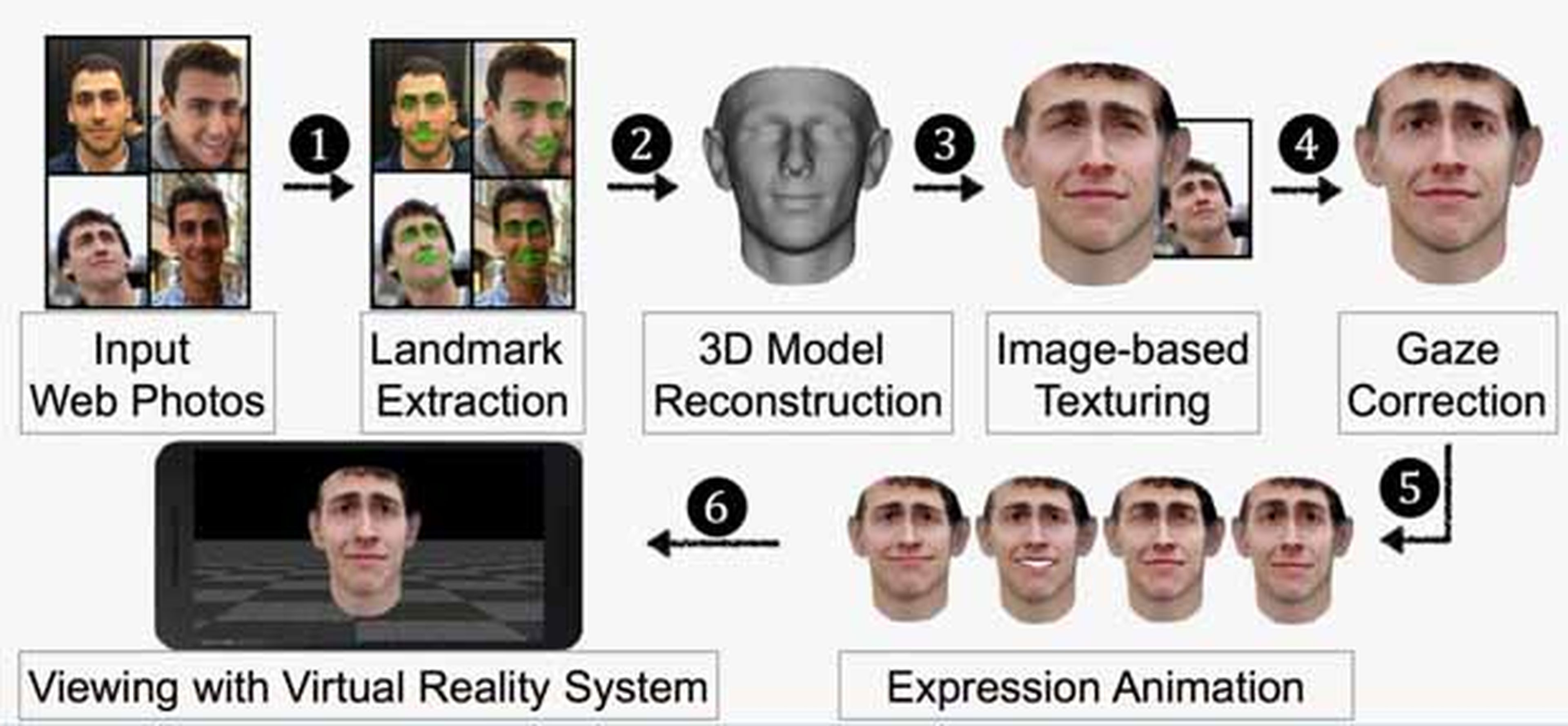

Este equipo de la Universidad de Carolina del Norte, consciente de que no basta con imprimir una imagen de un rostro y ponerla delante de una cámara, logró desarrollar una técnica para generar rostros renderizados en 3D. Esto último no sería posible sin una dosis de acecho en la red a nuestra víctima.

Simplemente fue necesario acceder al perfil del dueño cuyo equipo contaba con un sistema de reconocimiento facial, para generar en base a unas pocas fotos lo necesario. No se trata ni de un modelado físico, ya que es un modelo digital 3D que se muestra a través de tecnología móvil de realidad virtual.

Para lograr desarrollar este experimento con éxito reunieron información online de 20 voluntarios diferentes a través de fotografías, imágenes de Internet y en redes sociales como Facebook, LinkedIn o Google+, para construir modelos 3D de sus caras e introducir posteriormente alguna animación para hacerlo más realista.

En ocasiones no era posible generar la cara completa del sujeto, como zonas del pelo, dados los ángulos de las imágenes tomadas. Aun así, lograron reconstruir las partes que faltaban, consiguiendo en todos los casos saltarse esta protección con una recolección de entre 3 y 27 fotografías de cada voluntario, alguno de ellos incluso investigador de seguridad informática.

[Fuente: Wired]

Conoce cómo trabajamos en Computerhoy.