Millones de iPhone, Galaxy y Raspberry Pi afectados por un bug en el WiFi que expone datos y contraseñas

DepositPhotos

Este fallo de seguridad pone en alerta a miles de millones de dispositivos electrónicos en todo el mundo, y muchos ya tienes en casa.

En el ecosistema tecnológico actual donde todos nuestros dispositivos sacan partido del Wi-Fi o el Bluetooth para funcionar, cualquier fallo de seguridad al respecto puede poner en peligro a miles de millones de dispositivos electrónicos en todo el mundo, y ya ha pasado.

Y es que ahora investigadores de la Universidad de Darmstadt, Brescia, CNIT y el Laboratorio de redes móviles seguras han publicado un artículo, recogido por bleepingcomputer, donde demuestran que pueden extraer contraseñas e incluso manipular el tráfico en un chip Wi-Fi que esté apuntando al componente Bluetooth de un dispositivo.

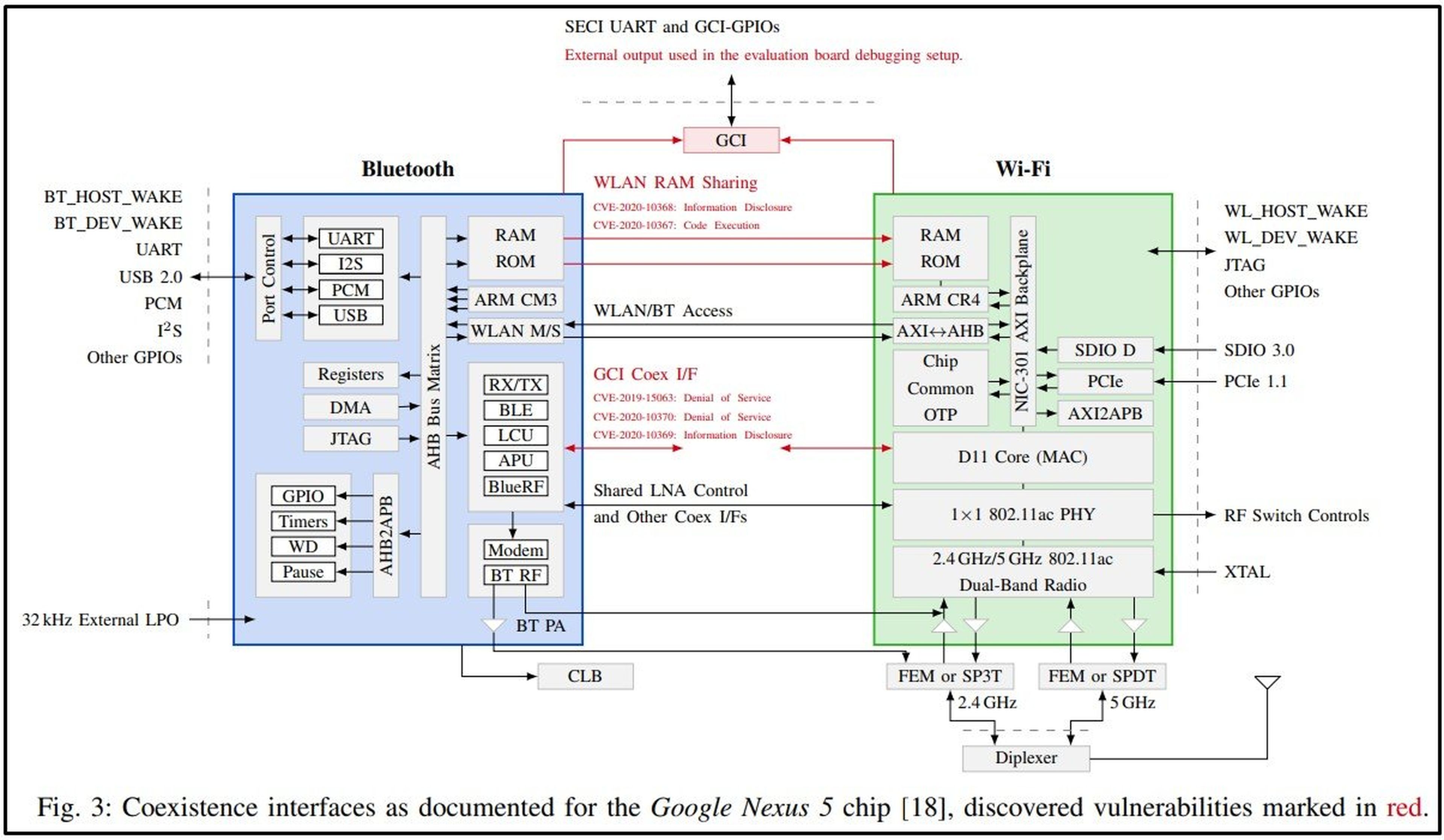

Y es que los dispositivos electrónicos actuales, como nuestros teléfonos móviles, cuentan con un chip con componentes separados para Bluetooth, Wi-Fi y LTE, cada uno con su propia implementación de seguridad dedicada. Estos componentes suelen compartir los mismos recursos como puede ser la antena o el espectro inalámbrico.

Arxiv.org

Y es precisamente este intercambio de recursos, que tiene como objetivo hacer que los chips sean más eficientes, se pueden acabar utilizando como puentes para lanzar ataques de escala de privilegios laterales a través de los límites de los chips inalámbricos.

Es especialmente importante, porque en las implicaciones de estos ataques se incluyen desde ejecución de código, pasando por lectura de memoria y denegación de servicio.

Para probar el fallo, los investigadores primero ejecutaron código en el chip Bluetooth o Wi-Fi. Una vez que lograron la ejecución de código remoto en un chip, eran capaces ya de realizar ataques laterales en otro chip del dispositivo utilizando recursos de memoria compartida.

A todas estas vulnerabilidades se les han asignado las siguientes denominaciones:

- CVE-2020-10368: fuga de datos no cifrados de WiFi (arquitectura)

- CVE-2020-10367: ejecución de código Wi-Fi (arquitectura)

- CVE- 2019-15063: denegación de servicio de Wi-Fi (protocolo)

- CVE-2020-10370: Denegación de servicio de Bluetooth (protocolo)

- CVE-2020-10369: fuga de datos de Bluetooth (protocolo)

- CVE-2020-29531: denegación de servicio WiFi (protocolo)

- CVE-2020-29533: fuga de datos WiFi (protocolo)

- CVE-2020-29532: Denegación de servicio de Bluetooth (protocolo)

- CVE-2020-29530: fuga de datos de Bluetooth (protocolo)

Lo más preocupante del asunto, es que muchos de estos fallos solo se pueden corregir mediante una revisión de hardware, con lo que muchos dispositivos se van a quedar con este agujero de seguridad hasta que sean retirados del mercado o el usuario cambie a otro dispositivo más avanzado.

Por ejemplo los fallos que dependen del uso compartido de la memoria física no se pueden solucionar con actualizaciones de seguridad de ningún tipo.

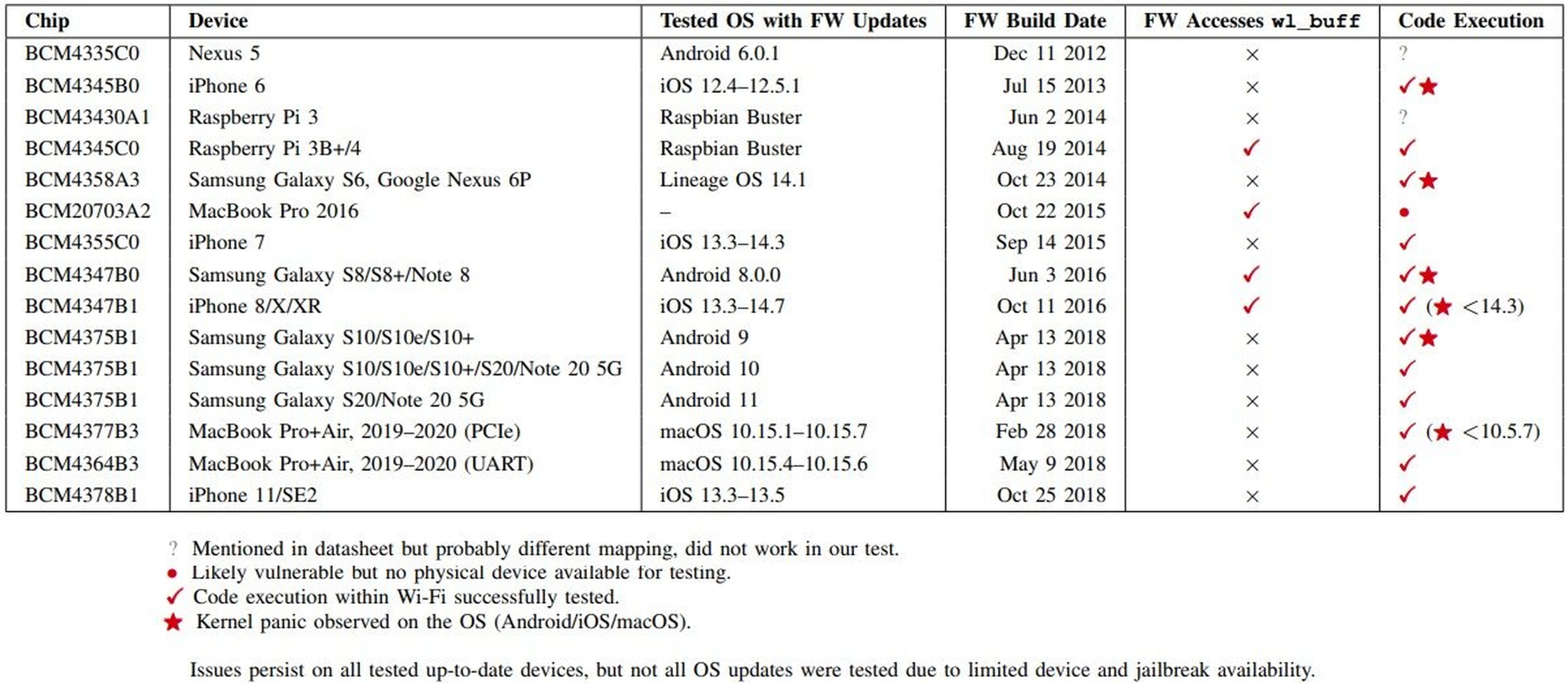

Los investigadores han examinado procesadores fabricados por Broadcom, Silicon Labs y Cypress que se encuentran dentro de miles de millones de dispositivos electrónicos. Todos estos fallos ya se han informado a los proveedores de chips y algunos ya han ido publicando actualizaciones de seguridad en los últimos tiempos.

Sin embargo, muchos no han abordado estos problemas de seguridad sea porque ya no son compatibles con los productos afectados o porque un firmware es inviable.

Arxiv.org

Como puedes ver en dicha tabla, hay una gran cantidad de dispositivos electrónicos como teléfonos móviles e incluso MacBook afectados.

Para evitar cualquier tipo de problema debes seguir unos sencillos consejos:

- Eliminar los emparejamientos de dispositivos Bluetooth que ya no utilicemos

- Lo mismo con la redes Wi-Fi que ya no utilicemos, elimínalas y olvídalas desde tu dispositivo

- No te conectes nunca a redes Wi-Fi públicas, usa los datos de tu tarifa

Si bien son consejos sencillos, a veces por desconocimiento o porque se nos olvida, acabamos teniendo una serie de conexiones en nuestros dispositivos electrónicos que no deberíamos tener y que pueden ser la puerta de entrada de ciertos ataques.

Otros artículos interesantes:

Descubre más sobre David Hernández, autor/a de este artículo.

Conoce cómo trabajamos en Computerhoy.