Descubren un nuevo tipo de ataque que permite evitar el bloqueo por huellas en móviles Android

Si te robaran tu teléfono Android, los piratas informáticos necesitarían unas pocas horas en acceder al mismo, aunque lo tengas bloqueado con huella.

DepositPhotos

Existen multitud de parámetros de seguridad que podemos utilizar en nuestros teléfonos móviles para evitar que un tercero pueda acceder al mismo, apostando por alguna secuencia de dígitos para desbloquear el dispositivo o la pertinente huella dactilar.

Sin embargo, aunque consideres que tu dispositivo Android bloqueado con huella dactilar está totalmente seguro aunque te lo roben, debes conocer que distintos investigadores han descubierto una forma de eludir este bloqueo de huellas mediante un ataque de fuerza bruta.

Los ataques de fuerza bruta es cuando se realizan una gran cantidad de intentos para descubrir una contraseña, un parámetro o en este caso, una coincidencia de la huella dactilar, y si bien muchos sistemas cuentan con un número limitado de intentos, en Android parece que han encontrado una vulnerabilidad al respecto.

Así que investigadores de Tencent Labs y la Universidad de Zhejiang han descubierto que se puede eludir este bloqueo de huella dactilar en los teléfonos inteligentes Android, mediante un ataque de fuerza bruta, y sin limitación de intentos.

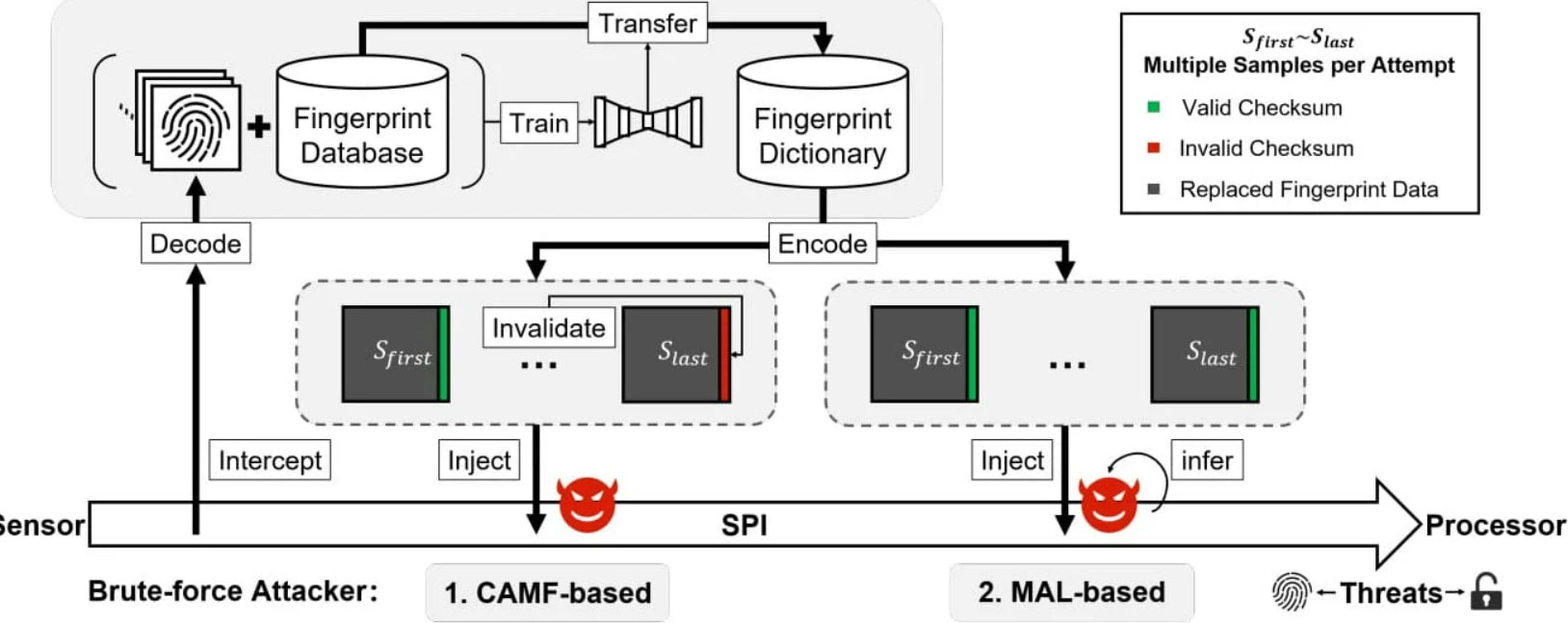

Para ello se aprovecharon de dos vulnerabilidades de día cero denominadas Cancel-After-Match-Fail (CAMF) y Match-After-Lock (MAL).

Desde Bleeping Computer añaden que descubrieron que los datos biométricos de la interfaz periférica en serie (SPI) de los sensores de huellas digitales carecían de protección integral, lo que permitía que un ataque de intermediario (MITM) robara las huellas digitales.

Un ataque solo efectivo contra teléfonos Android

Pudieron realizar una cantidad ilimitada de intentos de inicio de sesión con huellas en teléfonos Android, mientras que los dispositivos iOS sí que contaban con limitación de intentos al no tener esta vulnerabilidad.

Llegaron a la conclusión de que este ataque de fuerza bruta fue exitoso en los teléfonos Android, pero no fue efectivo contra los iPhone, dado que estos últimos limitaban el número de intentos.

Según el análisis, BrutePrint (el ataque de fuerza bruta) podía entrar a un dispositivo que solo tiene una huella digital configurada entre 2,9 y 13,9 horas, mientras que aquellos que contaban con más de una huella dactilar el tiempo se redujo de 0,66 horas a 2,78 horas.

Pero no te preocupes, es un ataque difícil de realizar, porque el pirata informático necesitaría acceso físico a tu teléfono y además un tiempo considerable de inversión, pero si te lo roban, que sepas que aunque tengas una huella dactilar configurada podrían acabar entrando a tu dispositivo Android.

Conoce cómo trabajamos en ComputerHoy.

Etiquetas: seguridad