Qué es Google Dorking

Esta técnica de hacking informático emplea la búsqueda avanzada gracias al uso de operadores para conseguir información más allá de la que podemos encontrar en el buscador introduciendo cuatro palabras. Te lo contamos todo en este reportaje.

Con el avance tecnológico de la sociedad, todo el mundo puede utilizar Google, uno de los motores de búsqueda más populares utilizados. En nuestro día a día usamos Google para buscar información, datos y otros recursos, pero este no se limita solo a esto.

La idea de utilizar Google como herramienta o plataforma de hacking no es nueva, y los hackers llevan años aprovechando este popular motor de búsqueda para este tipo de acciones, aunque no siempre tiene que haber una mala intención detrás.

En este reportaje os explicaremos a fondo en qué consiste esta técnica, no demasiado bien vista en el mundo de la seguridad y que es ampliamente usada por investigadores para obtener información más allá que la que podemos encontrar en el buscador introduciendo cuatro palabras.

- ¿Qué es Google Dorking?

- Cómo utilizan los "hackers" el Google Dorking para hackear sitios web

- Operadores de Google Dorking más utilizados y ejemplos de uso

- ¿Es ilegal el Google Dorking?

- Evita que otros hagan Google Dorking contigo

¿Qué es el Google Dorking?

Google Dorking, también conocido como Google hacking hace referencia al uso de técnicas en este gran buscador web para hackear sitios vulnerables o buscar información que no está disponible en los resultados de búsqueda públicos. Si hablamos de la parte legal, es habitualmente empleado por periodistas, investigadores y por supuesto en el ámbito de la ciberseguridad.

Básicamente lo que estamos haciendo es llevar al buscador hasta sus límites para encontrar información sensible desprotegida sobre cualquier tema.

Para entender el contexto de la palabra, un Google Dork es un empleado que publica involuntariamente información confidencial de la empresa en Internet. Un "dork" es un término del argot para referirse a alguien que es bastante inepto.

Una búsqueda normal en Google implica una palabra clave, una frase o una pregunta. Pero, en el dorking de Google, esta persona utiliza operadores especiales para mejorar la búsqueda y ordenar que este busque archivos o desconfiguraciones de sitios web.

Google Dorking no es hacking en sí mismo, aunque mucho cuidado con las intenciones con las que se haga. Los hackers pueden utilizar este tipo de técnica y otros ciberataques para acceder a datos ilegales o explotar fallos de seguridad en los sitios web, por lo que esta técnica está adquiriendo una connotación negativa en la comunidad de seguridad.

Cabe mencionar que el Dorking, no es algo exclusivo de Google. Otros motores de búsqueda como Bing o DuckDuckGo también funcionan con esta técnica.

Cómo utilizan los "hackers" el Google Dorking para hackear sitios web

El dorking de Google implica el uso de parámetros especiales y operadores de búsqueda denominados "dorks" para reducir los resultados de la búsqueda y buscar datos sensibles expuestos y lagunas de seguridad en los sitios web.

Los parámetros y operadores dirigen el rastreador para buscar tipos de archivos específicos en cualquier URL especificada, obteniendo en los resultados servidores FTP abiertos, documentos gubernamentales, cámaras accesibles, contraseñas...

Para utilizar Google Dorking tendremos que usar la barra de búsqueda e introducir los ya nombrados "dorks" y palabras clave por las que filtrar y cuantos más incluyamos mejor y más refinado será el resultado.

Quienes vayan a adentrase en esta búsqueda, emplearán operadores. Estos son comandos que se utilizan para filtrar de diferente modo la información que se encuentra indexada, permitiendo lo que se conoce como búsqueda avanzada.

Operadores de Google Dorking más utilizados y ejemplos de uso

A continuación se verán algunos de los operadores más utilizados y su propósito. Además, como ya hemos mencionado es interesante tener en cuenta que el uso de los operadores puede ser combinado para que la búsqueda sea más precisa.

| COMANDO | ACCIÓN | EJEMPLO |

|---|---|---|

| intitle | permite a un hacker buscar páginas con un texto específico en su título HTML | intitle: "página de inicio de sesión" |

| allintitle | parecido al operador anterior, pero sólo devuelve los resultados de las páginas que cumplen todos los criterios de la palabra clave | allintitle:Google Dorks |

| inurl | permite buscar páginas basándose en el texto contenido en la URL | inurl:dorking |

| allinurl | similar al anterior, pero sólo busca todas las palabras especificadas en una URL | allinurl:Google Dorks |

| filetype | ayuda a limitar los resultados de la búsqueda a archivos específicos, como PHP, PDF o TXT | filetype:pdf |

| ext | similar a filetype, pero este operador busca archivos basándose en su extensión | ext:pdf |

| intext | busca en todo el contenido de una página determinada las palabras clave proporcionadas | intext:contraseña |

| allintext | requiere que la página coincida con todas las palabras clave dadas | allintext: contraseñas |

| site | limita el alcance de la consulta a un solo sitio web | site:computerhoy.com |

| Operador comodín (*) | busca páginas que contengan cualquier cosa relacionada con el término de búsqueda | site:*computerhoy.com |

| Operador de resta (-): | elimina los resultados no deseados de la búsqueda | ciberseguridad -Computerhoy |

| Operador comillas ("") | búsqueda con coincidencia exacta | "Computerhoy" |

| cache | Mostrará la versión en caché de la web en cuestión | cache:computerhoy.com |

| OR | Operador lógico, también se puede representar por | | ext:pdf OR ext:txt |

Ahora que ya conoces algunos de los operadores más usados, os vamos a dejar con algunos ejemplos útiles ya que combinados, puedes llegar a generar grandes resultados.

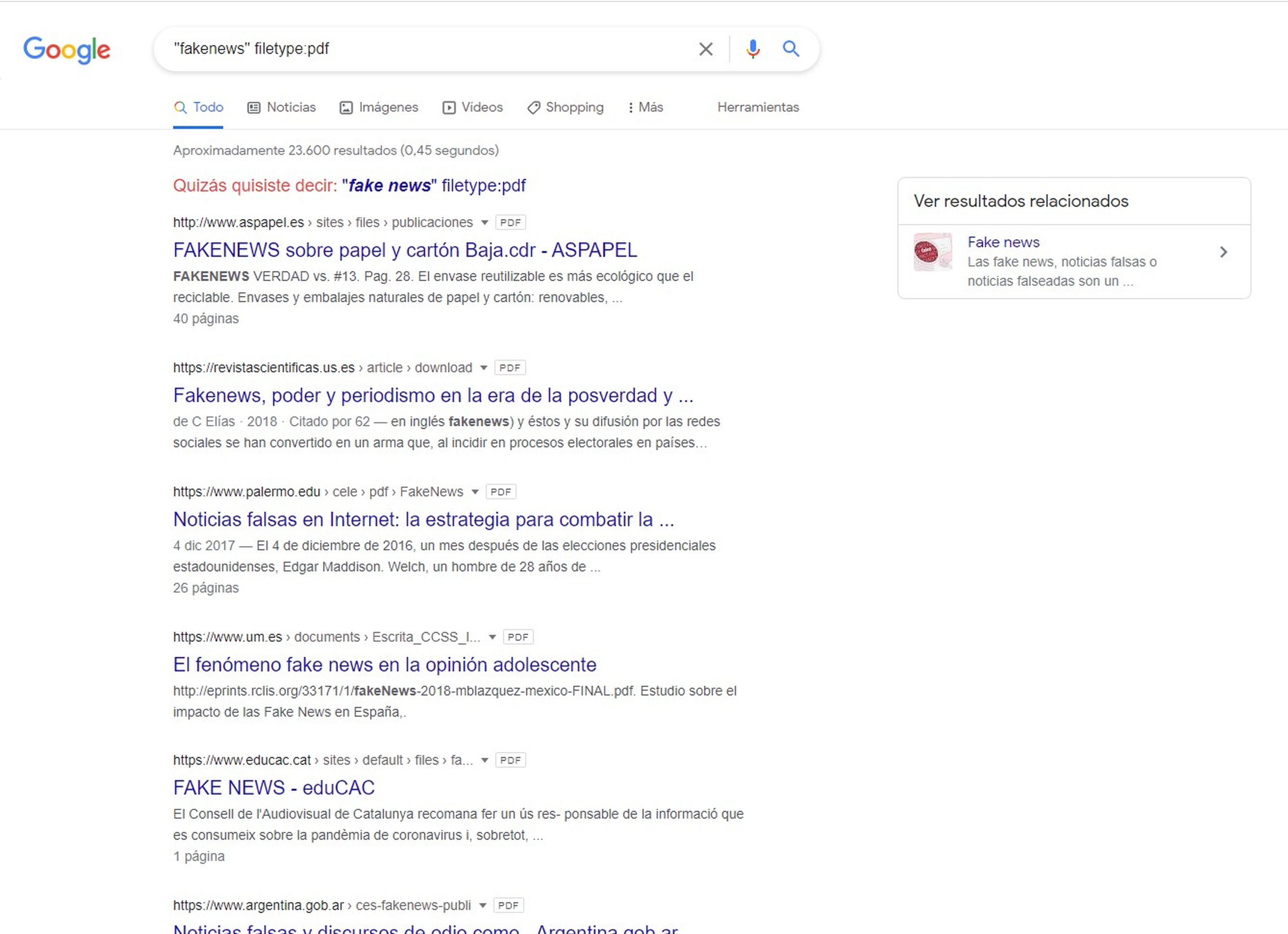

Por ejemplo, si queremos buscar un PDF sobre algún tema en concreto como las fake news, podemos emplear los siguientes operadores: "fakenews" filetype:pdf.

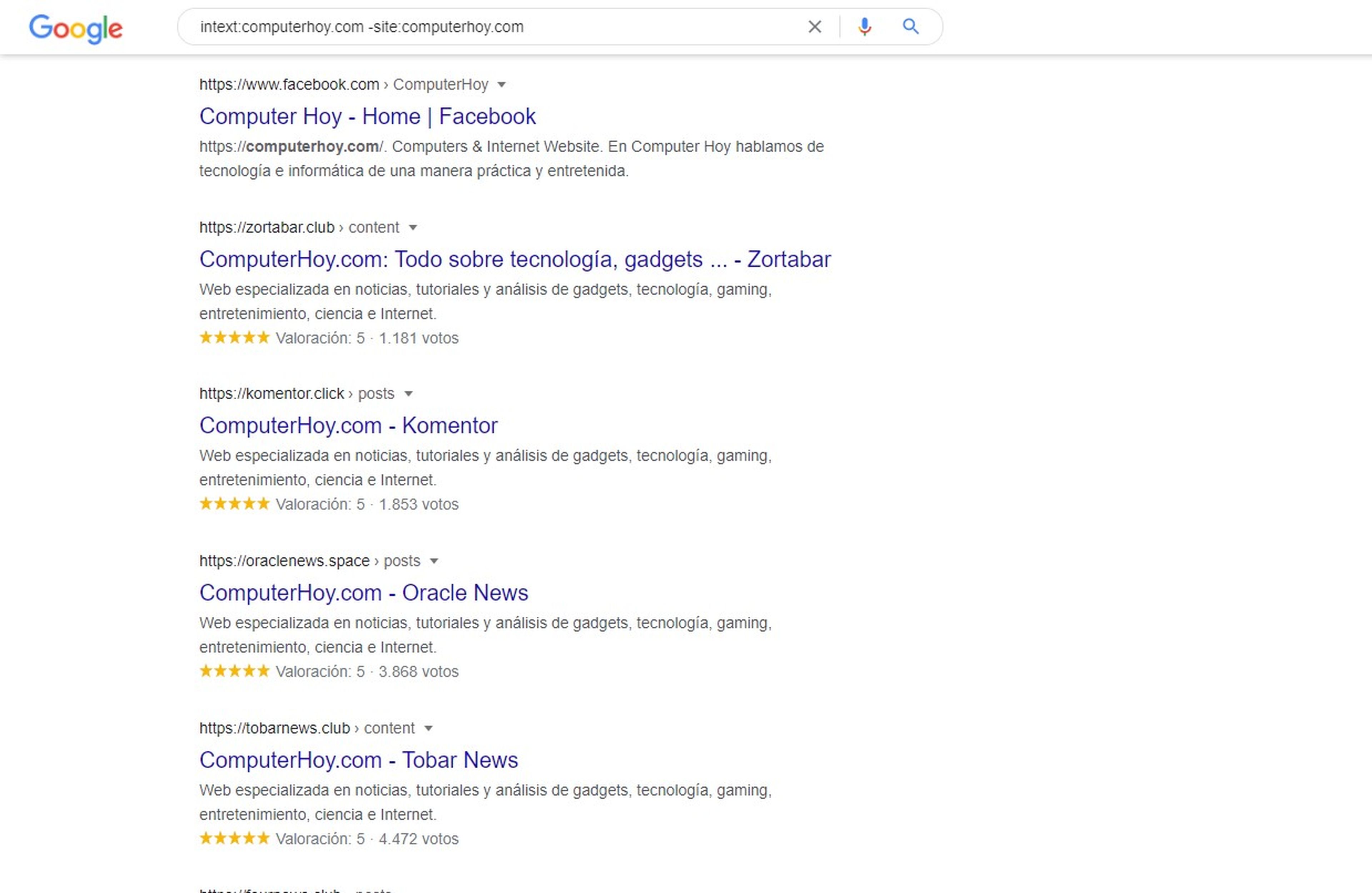

Por otro lado, si lo que queremos es buscar referencias de un sitio web pero que sea fuera de este, podríamos usar estos operadores: intext:computerhoy.com-site:computerhoy.com.

Para encontrar más ejemplos de Dorks, GHDB es un fantástico recurso.GHDB (Google Hacking DataBase) es un proyecto open-source que recopila una serie de dorks conocidos que pueden revelar aquella información interesante y probablemente confidencial que se encuentra disponible públicamente en internet.

Este proyecto es mantenido por Offensive Security, una organización muy reconocida en el mundo de la ciberseguridad. Dentro de este proyecto se podrán ver dorks bastante avanzados clasificados en diferentes categorías y que sin duda serán útiles a la hora de realizar investigaciones.

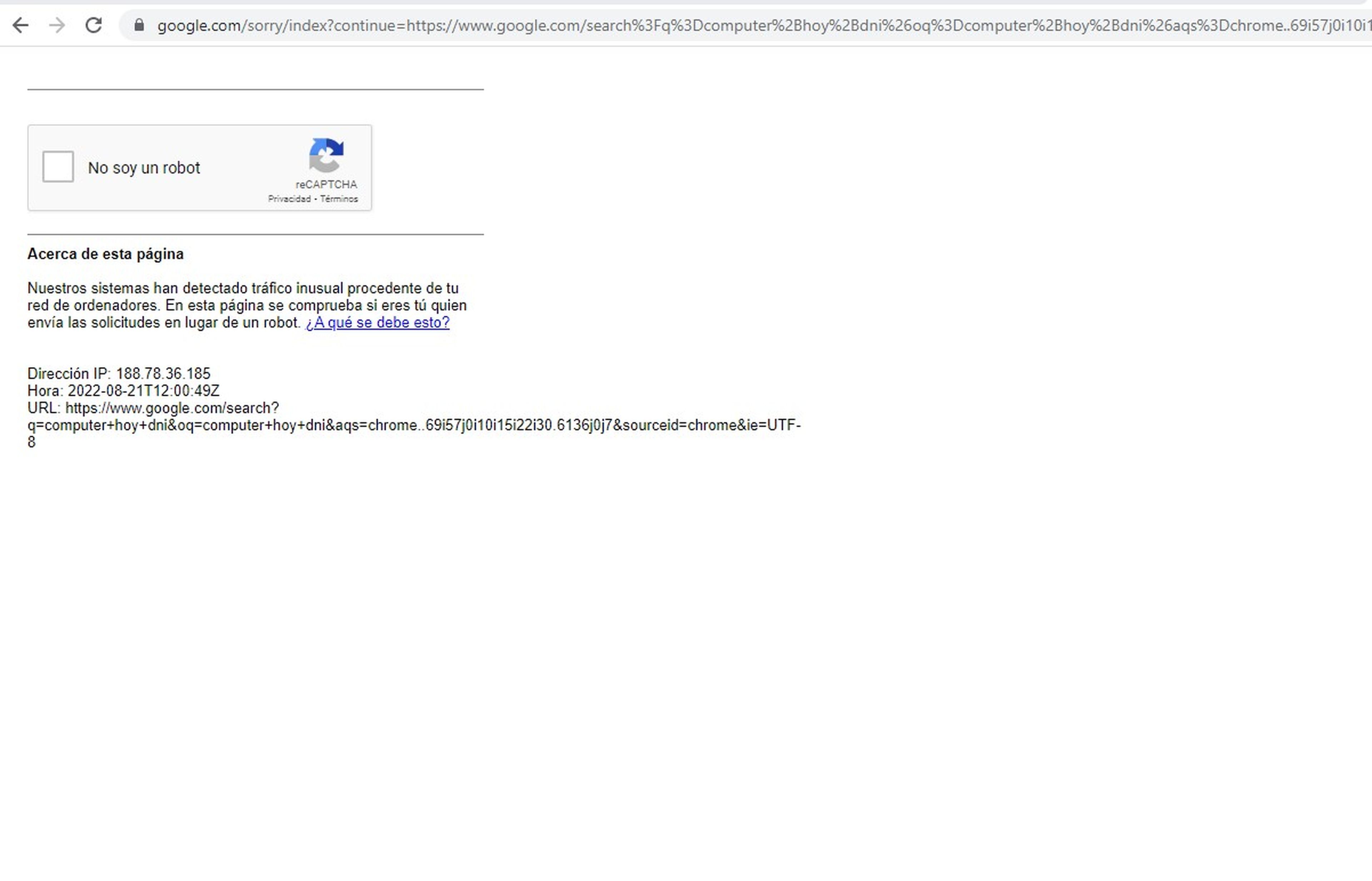

Destacar un aspecto importante y es que, como esto normalmente ha sido usado por parte de hackers para adentrarse en sitios vulnerables y extraer información personal, Google ha introducido un captcha en este proceso. Así que, es bastante probable que te encuentres con el siguiente mensaje.

Tendrás que introducir un captcha casi cada vez que utilices un dork. De este modo, Google impide que los bots utilicen Google con fines ilegales.

¿Es ilegal el Google Dorking?

Aunque pueda parecer intimidante, el dorking de Google no es una actividad ilegal y no vas a acabar en la cárcel por usarlo, ya que si haces un uso responsable, solo te va a servir para refinar tus resultados de búsqueda y no para infiltrarte en una organización.

Ahora bien, ten en cuenta que Google está rastreando tus búsquedas todo el tiempo, por lo que si accedes a datos sensibles o realizas búsquedas con intenciones maliciosas, Google te tendrá fichado.

Si deseas hacer algún tipo de búsqueda más a fondo para rescatar datos u obtener acceso a algún sitio restringido, procura tener autorización previa.

Evita que otros hagan Google Dorking contigo

Como ya hemos visto a lo largo de este reportaje, este tipo de técnicas son usadas para recoger información que no está bien protegida.

Algunas de las mejores formas que podemos llevar a cabo para evitar que nosotros o nuestra empresa sea vulnerable se basan en codificar o encripta los datos sensibles, como nombres de usuario, contraseñas, información de pago, mensajes, direcciones y números de teléfono.

Por supuesto, revisa ocasionalmente ni tienes información personal en tu web y evalúa si existe algún dato objeto de ser recogido por algún "hacker". Esto se conoce como egosurfing, es decir buscarnos a nosotros mismos y ver que información se está haciendo pública sin desearlo.

Si es así, habría que revisar los ajustes de privacidad y si, por ejemplo estamos haciendo público algo a través de Google Drive, o si se trata de nuestro propio sitio web, editar el archivo robots.txt

Redactora de Tecnología

Redactora de Tecnología, especializada en inteligencia artificial y ciberseguridad.

Otros artículos interesantes:

Conoce cómo trabajamos en Computerhoy.