¿Qué es Bug Bounty y por qué las empresas necesitan un hacker en su vida?

- Los programas de bug bounty permiten a las empresas aprovechar la comunidad de hackers éticos para mejorar la seguridad de sus sistemas a lo largo del tiempo.

- Los pagos que estos reciben varían según la gravedad y van desde unos pocos miles de dólares hasta millones, según la empresa y el impacto potencial del error.

En la actualidad se puede decir que todo lo que se envuelve dentro del mundo digital es casi el Salvaje Oeste. Los ciberdelincuentes siempre están al acecho tratando de encontrar vulnerabilidades, fallos en los sistemas y nuevas formas de aprovecharse de las empresas o personas y conseguir un buen pellizco.

Es por este motivo que los departamentos de ciberseguridad de las compañías se vuelven vitales y muy necesarios. El problema es que a veces se necesita la mirada de un ojo más experto para encontrar los fallos.

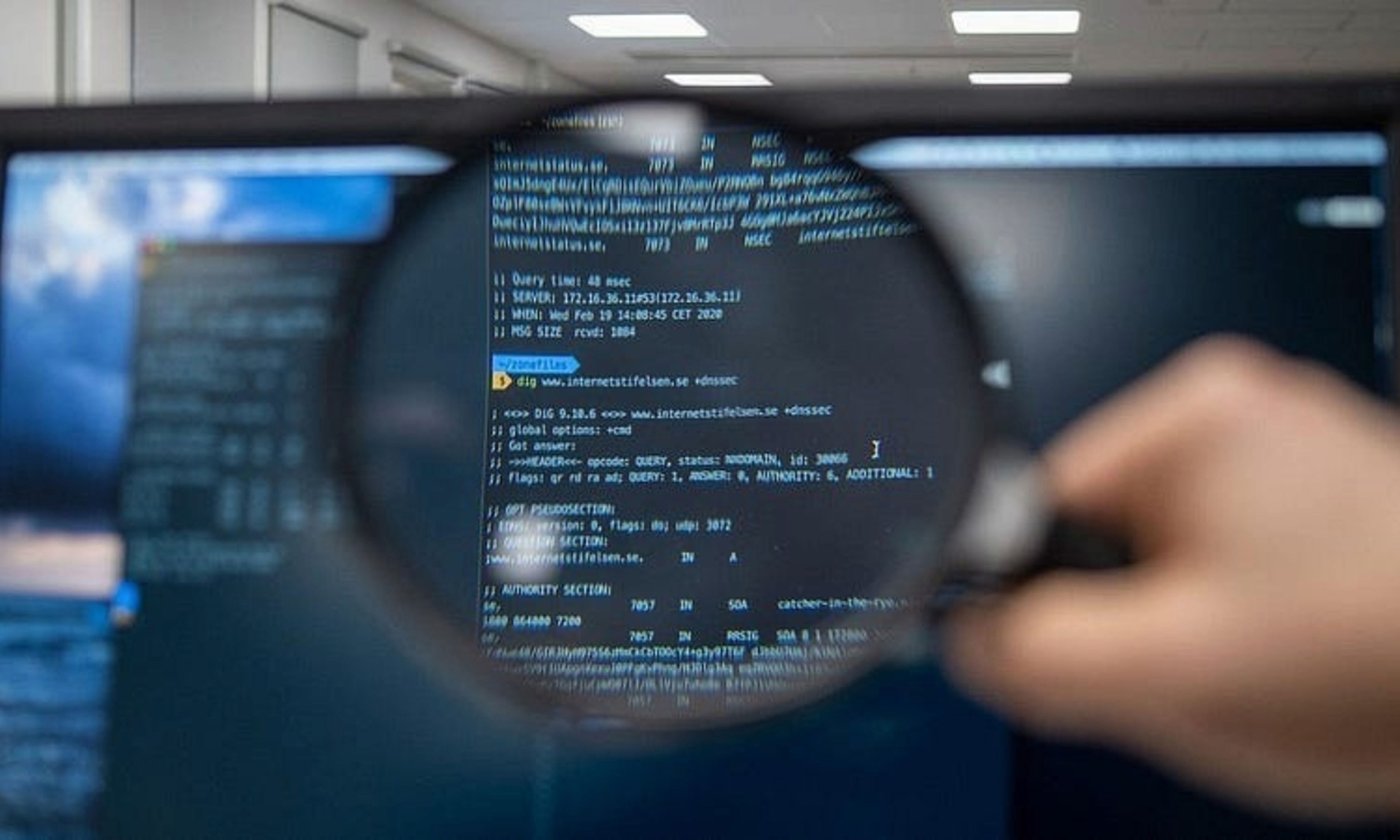

Ahí es donde entran en juego los hackers éticos, porque sí, no todos son malos, y el concepto de bug bounty o recompensa por errores. Incluso las organizaciones más grandes y seguras del mundo, precisamente siempre tratan de aprovechar las cualidades de estos y sacar el mayor provecho de sus capacidades.

Es hora de conocer realmente qué es bug bounty, cómo funciona y cuánto dinero se mueve dentro de esta profesión tan desconocida pero vital a día de hoy.

- ¿Qué es bug bounty?

- ¿Cómo funciona un programa de recompensas por errores o bug bounty?

- Algunos ejemplos de grandes errores reportados y sus increíbles recompensas

¿Qué es 'bug bounty'?

Bug bounty, traducido como "recompensa por errores", es una práctica en la industria de la tecnología donde las organizaciones ofrecen dinero o reconocimiento a personas externas que descubren y reportan vulnerabilidades de seguridad en sus sistemas, aplicaciones o plataformas de software.

Básicamente, es una forma de recompensar a los hackers éticos por ayudar a identificar y corregir posibles problemas de seguridad antes de que sean explotados por ciberdelincuentes.

En lugar de depender únicamente de los equipos de seguridad internos, las organizaciones abren sus sistemas a una amplia comunidad de estas personas que se dedican a ello de forma profesional, aunque algunos lo hacen por amor al arte.

CC-by-sa

Una vez que descubren una vulnerabilidad, los hackers éticos la informan a la organización o plataforma de recompensas por errores, siguiendo las pautas del programa para la divulgación responsable. Esto incluye proporcionar información detallada sobre:

- La vulnerabilidad.

- Su impacto potencial.

- Pasos para reproducir el problema.

Sin ir más lejos, incluso se realizan competiciones a nivel mundial, como el famoso Ambassadors World Cup que conecta grandes multinacionales con estos hackers para poner a prueba sus sistemas y a la vez convertirlo en una competición donde cada país, representado por un equipo, al estilo Mundial de fútbol, trata de encontrar la máxima cantidad de vulnerabilidades posibles para hacerse con la copa y bastante dinero.

Mencionar que precisamente este campeonato mundial, que comenzó en marzo de 2023 y en el que participaron 22 países, tuvo como ganador al equipo de España.

Hackerone

¿Cómo funciona un programa de recompensas por errores o 'bug bounty'?

Los programas de bug bounty generalmente funcionan mediante la publicación de una lista de sistemas o aplicaciones que se exponen para pruebas de seguridad, junto con las reglas, directrices y recompensas ofrecidas por cada fallo reportado.

Los investigadores externos pueden entonces examinar estos sistemas en busca de posibles vulnerabilidades y, si encuentran alguna, pueden reportarlas a la organización a través de un proceso establecido.

Una vez que se recibe un informe de vulnerabilidad, el equipo de seguridad de la organización evalúa la validez y gravedad del problema, y luego trabaja para corregirlo. Dependiendo de la política de recompensas del programa, los investigadores que reportaron la vulnerabilidad pueden recibir una recompensa monetaria, reconocimiento público, o ambas cosas

Al final, y hablando de dinero, los pagos varían según la gravedad y van desde unos pocos miles de dólares hasta millones de dólares, según la empresa y el impacto potencial del error.

Algunos ejemplos de grandes errores reportados y sus increíbles recompensas

Desde noviembre de 2010, Alphabet, la empresa matriz de Google, ha estado operando el Programa de recompensas por vulnerabilidad (VRP). Este tiene como objetivo incentivar la investigación de seguridad para identificar y reportar vulnerabilidades en los productos y servicios de Google, así como en sus subsidiarias como YouTube, Android y Google Cloud.

Además de ofrecer recompensas en forma de dinero, Google mantiene un "Salón de la Fama" público para reconocer a los investigadores de seguridad que han contribuido al VRP con descubrimientos clave. En 2022, Google anunció la mayor recompensa jamás otorgada, 605.000 dólares, por una importante falla de seguridad no revelada.

Meta, antes conocida como Facebook, también cuenta con su propio programa. Desde su lanzamiento en 2011, ha pagado más de 16 millones de dólares en recompensas por errores. Solo en 2022, dio más de 2 millones de dólares a investigadores de seguridad a más de 45 países.

HackerOne

En concreto, este programa de recompensas por errores ha tenido un gran impacto, con miles de informes recibidos y más de 8.500 recompensas entregadas.

Por otro lado, el gobierno de Estados Unidos también cuenta con sus programas propios. En 2016, el Departamento de Defensa lanzó "Hack the Pentagon", un programa que involucra a cientos de investigadores de seguridad de todo el mundo para identificar y reportar vulnerabilidades en los sistemas del Departamento de Defensa.

Este programa fue pionero y ha demostrado ser un éxito, con casi 7.000 vulnerabilidades descubiertas y 15 recompensas otorgadas en su primera ejecución. Desde entonces, el Departamento de Defensa ha llevado a cabo múltiples iteraciones de este programa, lo que ha permitido resolver todo tipo de problemas y mejorar la seguridad general de sus sistemas.

Redactora de Tecnología

Redactora de Tecnología, especializada en inteligencia artificial y ciberseguridad.

Otros artículos interesantes:

Conoce cómo trabajamos en Computerhoy.