¿Qué es juice jacking? Deberías pensarte dos veces dónde cargas tu móvil

¿Cuántas veces te ha salvado la vida un enchufe USB que has encontrado en el asiento tu avión o autobús? Pues no vayas tan rápido porque el juice jacking siempre está acechando y podría salirte caro ese 10% extra de batería en tu móvil.

Piensa por un momento en esta situación: acabas de salir de trabajar y te das cuenta de que tu móvil está a punto de quedarse sin batería. Es cierto que puedes esperar a llegar a casa, pero la idea de subirte en el autobús y aprovechar los puntos de carga vía USB que tienen la verdad es que muy tentadora.

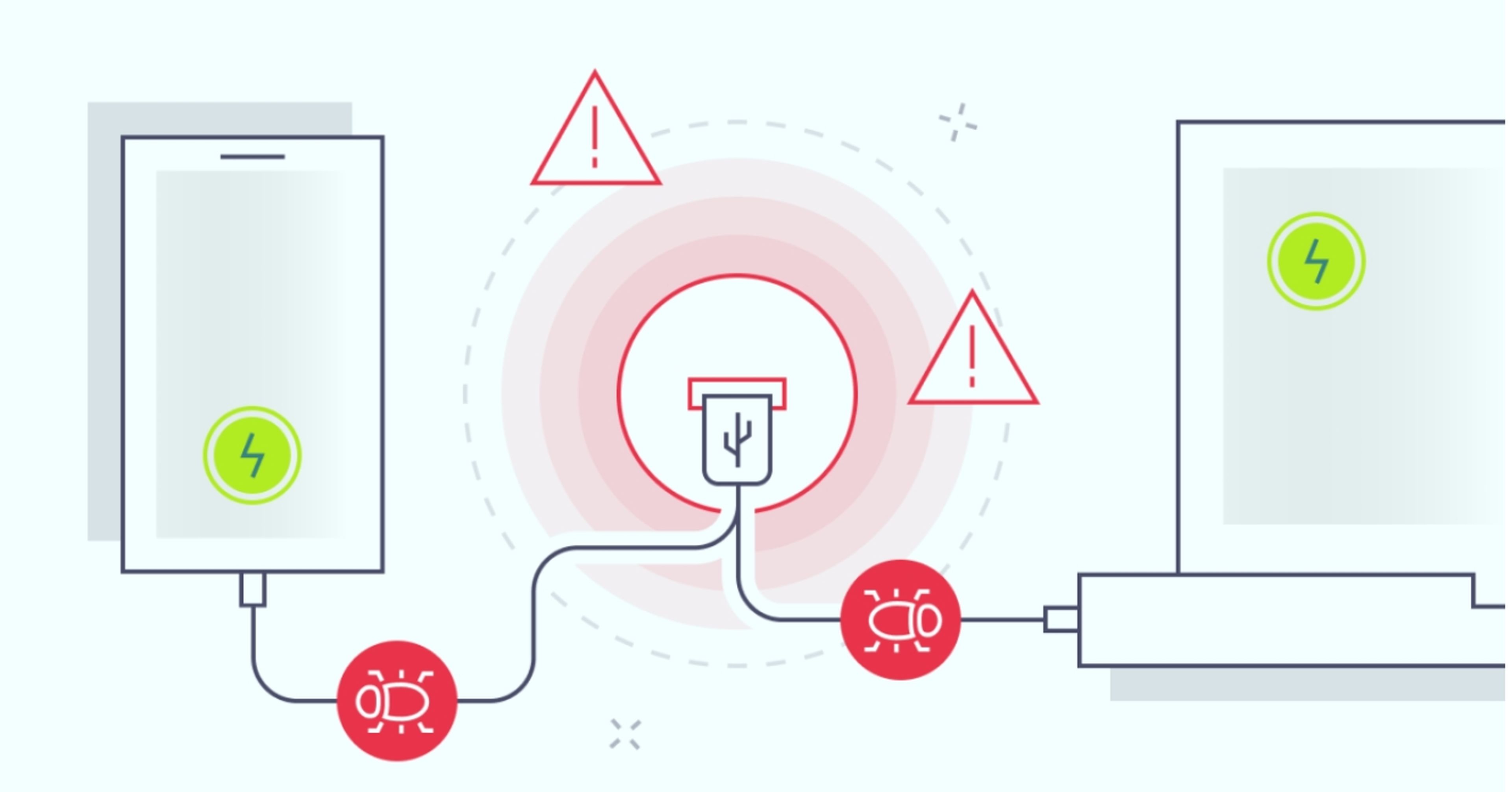

Sin embargo, antes de conectarlo, quizá deberías hacerte la siguiente pregunta: ¿es realmente seguro desde el punto de vista de la ciberseguridad? Técnicamente, la respuesta es no. Existe la posibilidad de que un ciberdelincuente haya cargado malware en uno de esos aparentemente inofensivos conectores a través de un cable USB.

Este tipo de ataque, conocido como juice jacking, puede dar pie a que roben de datos, que infecten tu smartphone o incluso que se apague por completo el dispositivo.

Esta amenaza puede ocurrir en cualquier lugar donde haya un punto de carga público, muy al estilo QRishing, pero es hora de que conozcas a fondo en qué consiste este ataque y cómo puedes mantener tu móvil o cualquier otro dispositivo a salvo.

- ¿Qué es el juice jacking y cómo funciona este ataque?

- Los aeropuertos, un espacio público perfecto para este ataque

- Aunque no se han dado casos generalizados, es muy fácil protegerse

¿Qué es el 'juice jacking' y cómo funciona este ataque?

El juice jacking es un tipo de ataque que ocurre cuando conectas tu dispositivo, generalmente un móvil, ya que es lo más común, a una entrada USB comprometida. La palabra aquí juice se refiere a la energía eléctrica que se transfiere a través del cable USB para cargar tu dispositivo, mientras que jacking significa tomar o robar algo.

Cuando conectas tu dispositivo a una estación de carga pública, el cable USB no solo da energía para cargar la batería, sino que también puede permitir la transferencia de datos entre tu dispositivo y la estación de carga. Ya sea iPhone o Android, la fuente de alimentación y el flujo de datos pasan por el mismo cable.

NordLayer LinkedIn

Esto significa que un ciberdelincuente podría manipular la estación de carga o el cable USB, si cuentan también con este, para introducir malware en tu dispositivo sin que te enteres. En cuanto al funcionamiento de este ataque, el proceso sigue los siguientes pasos que seguramente te suenen:

- Conexión del dispositivo: cuando conectas tu móvil a un ordenador a través de USB, normalmente se monta como una unidad externa. Esto significa que puedes acceder y copiar archivos desde y hacia tu móvil. Esto es posible porque el puerto USB no solo da energía, sino que también actúa como un canal de datos.

- Funcionamiento del puerto USB: un puerto USB típico consta de cinco pines, pero solo uno se utiliza para la carga. Los otros dos se utilizan para la transferencia de datos, mientras que los dos restantes se usan como indicador de presencia del dispositivo conectado y como conexión a tierra. Por lo general, el sistema operativo del móvil desactiva automáticamente las capacidades de transferencia de datos cuando se conecta, a menos que el usuario lo autorice.

- Mensaje de confianza: al conectarlo, es posible que aparezca un mensaje solicitando al usuario que "confíe" en el dispositivo al que se está conectado.

- Riesgo de estaciones de carga públicas: el gran problema aquí es que si estas están infectadas pueden activar silenciosamente modos de transferencia de datos en el móvil una vez conectado. Esto significa que el usuario no recibirá ninguna advertencia o indicación de que se están realizando transferencias de datos.

Getty Images

Los aeropuertos, un espacio público perfecto para este ataque

Ya sea un autobús, restaurante o aeropuerto, el juice jacking, bien sea vía cable o entrada USB, puede ocurrir en todas partes. Sin embargo, debido al gran movimiento diario de personas, parece que los aeropuertos son el lugar perfecto para cometer este ataque y que acabes siendo víctima.

Además, y ya dejando a un lado el tema de la red WiFi pública, quien no ha enchufado su móvil a uno de estos puertos USB o ha ido a una sala a usar sus cables para incluso cargar tu móvil y ordenador a la vez mientras haces tiempo.

Aunque no se han dado casos generalizados, es muy fácil protegerse

Las consecuencias son bastante graves, incluyendo clonar los datos de tu móvil, recopilar datos como tu ubicación GPS, compras, interacciones en redes sociales, fotografías y registros de llamadas para luego chantajearte o directamente estafarte, pero protegerse es más sencillo aún.

Llevar un cargador portátil contigo es la forma más fácil de evitar, primero, quedarte sin batería, y, segundo, tener que recurrir a estos puntos de carga. Otra idea, aunque suele ser menos vista, es que directamente lo enchufes con tu cargador a una toma de corriente. Todos estos lugares públicos, aunque pocas, cuentan con ellas.

"Reiteramos que no es aconsejable cargar en estos lugares, ya que existen otras alternativas mucho más seguras, como las baterías portátiles (power banks), que son muy prácticas para los viajes. Existe una amplia variedad de modelos y tamaños adaptados a nuestras necesidades y pueden salvarnos de algún que otro apuro", comentan desde INCIBE.

Aunque técnicamente es posible, no se han conocido casos reales de juice jacking, aunque eso no significa que no haya ocurrido. De hecho, la preocupación pública sobre el potencial de un ataque pareció estar disminuyendo hasta abril de 2023, cuando el FBI tuiteó lo siguiente:

"Evita utilizar estaciones de carga gratuitas en aeropuertos, hoteles o centros comerciales. Los malos actores han descubierto formas de utilizar puertos USB públicos para introducir malware y software de monitoreo en los dispositivos. Lleve su propio cargador y cable USB y utilice un tomacorriente en su lugar".

Redactora de Tecnología

Redactora de Tecnología, especializada en inteligencia artificial y ciberseguridad.

Otros artículos interesantes:

Conoce cómo trabajamos en Computerhoy.