12 formas en que tu móvil te espía y recopila tus datos sin que lo sepas

Getty Images

Tu móvil es un dispositivo que puede estar ocultando un lado no tan amigable. Si bien te ofrece comodidad y te conecta con el mundo, también puede estar recolectando datos sobre ti sin que te des cuenta.

En la actualidad, tu móvil se ha convertido en una extensión de ti mismo, albergando tu vida digital. En él llevas tus fotos y vídeos, tus mensajes y correos electrónicos, así como tus datos bancarios, archivos y, en definitiva, una gran cantidad de información personal.

Esta estrecha relación con tu dispositivo también implica una gran responsabilidad, y es la de proteger tu privacidad. A medida que la tecnología avanza y las funciones de los smartphones se amplían, también lo hacen las formas en las que estos equipos recopilan y comparten tus datos.

Cada vez que abres una app, activas una función o conectas a internet, tu móvil solicita permisos para acceder a diferentes aspectos, como tu ubicación, acceso a la cámara, al micrófono, a tu lista de contactos… la lista es extensa.

Si bien algunas de estas solicitudes son necesarias para el correcto funcionamiento de las apps, otras pueden ser cuestionables. ¿Realmente necesitas que una app de edición de fotos tenga acceso a tu ubicación para funcionar?

La realidad es que, en muchos casos, estos permisos van más allá de la funcionalidad básica y se convierten en herramientas para recopilar datos sobre ti. Según expertos en ciberseguridad, los smartphones actúan como agentes dobles.

Es decir, además de ofrecer una experiencia de usuario personalizada, también se utilizan como herramientas de vigilancia, permitiendo a terceros rastrear tus movimientos e incluso conversaciones. Es por ello que es vital conocer las formas en las que tu móvil te espía sin que lo sepas y tomar medidas para proteger tu privacidad.

Metadatos de las fotos

Cuando tomas una foto con tu móvil, estás capturando más que solo una imagen. Cada fotografía contiene metadatos, como la ubicación, la fecha y la hora en que se tomó la foto. Estos archivos, conocidos como datos EXIF, pueden revelar detalles sobre tu vida cotidiana.

Si bien esta información puede ser útil en algunos casos, también puede ser utilizada para rastrear tus movimientos o incluso revelar información personal confidencial.

Aunque muchas plataformas de redes sociales eliminan automáticamente los metadatos al cargar una foto, es importante comprender cómo se pueden utilizar para vigilar tu actividad.

Para protegerte, se recomienda desactivar la opción de guardar datos EXIF en las fotos en la configuración de tu cámara. También puedes utilizar apps que te permitan eliminar los metadatos de las fotos antes de compartirlas, una buena opción es Photo Metadata Remover.

Al conectarse a una red WiFi pública

Cuando te conectas a una red WiFi pública o utilizas dispositivos Bluetooth, estás dejando un rastro de datos que puede ser utilizado para rastrear tu actividad y ubicación. Las empresas pueden utilizar esta información para enviar notificaciones o anuncios específicos a tu equipo cuando te encuentras cerca de sus ubicaciones.

El seguimiento basado en la red y la proximidad plantea preocupaciones sobre la privacidad y la seguridad, ya que permite a terceros recopilar datos sobre tus movimientos sin tu consentimiento. Es importante ser consciente de esta práctica, por lo que debes limitar el uso de estas redes y utilizar una VPN.

A través del teclado

Unsplash

Aunque usar un teclado en tu smartphone puede mejorar tu experiencia al escribir, también puede representar un riesgo para tu privacidad. Algunas apps de teclado de terceros pueden registrar tus pulsaciones de teclas, incluidas contraseñas y mensajes personales, sin tu conocimiento.

Este monitoreo puede exponerte al robo de identidad y al fraude, lo que subraya la importancia de revisar los permisos de las aplicaciones y desactivar aquellas funciones que consideres invasivas. Lo mejor es usar el teclado predeterminado de tu equipo o un teclado de confianza con garantías de privacidad.

La función del GPS

Getty

Los móviles utilizan tecnologías como el GPS, el WiFi y las redes celulares para rastrear tu ubicación con una precisión casi exacta. Aunque este seguimiento puede tener beneficios, como desplazarte por la mejor ruta para evitar atascos o la prestación de servicios basados en la ubicación como Google Maps, también plantea preocupaciones sobre la privacidad.

Limitar el acceso de las aplicaciones a tu ubicación cuando no las estés utilizando es una forma de protegerte y controlar quién tiene acceso a tus datos. Para ello, es indispensable revisar y administrar los permisos de cada una de las apps instaladas en tu dispositivo, así como limitar el acceso a la ubicación solo cuando sea necesario.

El correo electrónico

El seguimiento de correo electrónico es una práctica común entre los remitentes que desean conocer el comportamiento de los destinatarios. Algunas técnicas incluyen poner pequeñas imágenes o iconos "invisibles", como un GIF o PNG, que actúan como firmas en los correos, y que pueden registrar cuándo se abre el mensaje, desde qué dispositivo y ubicación.

Además, ciertas apps han sido criticadas por recopilar datos de las bandejas de entrada de los usuarios y vender esta información a terceros para ajustar sus campañas de marketing. Por este motivo, es esencial estar al tanto de estas prácticas y tomar medidas para proteger tu privacidad al usar el correo electrónico en tu móvil.

Acceso a la cámara y al micrófono del móvil

El acceso no autorizado a la cámara y al micrófono de tu móvil es una violación grave de tu privacidad. Algunas apps pueden activar la cámara y el micrófono sin tu conocimiento, lo que les permite escucharte o verte en cualquier momento.

Esta intrusión puede ser especialmente preocupante cuando se trata de redes sociales y asistentes de voz, que pueden almacenar información confidencial y utilizarla con fines no éticos. Es fundamental revisar y gestionar los permisos de las apps para garantizar que solo accedan a los recursos que realmente necesitan.

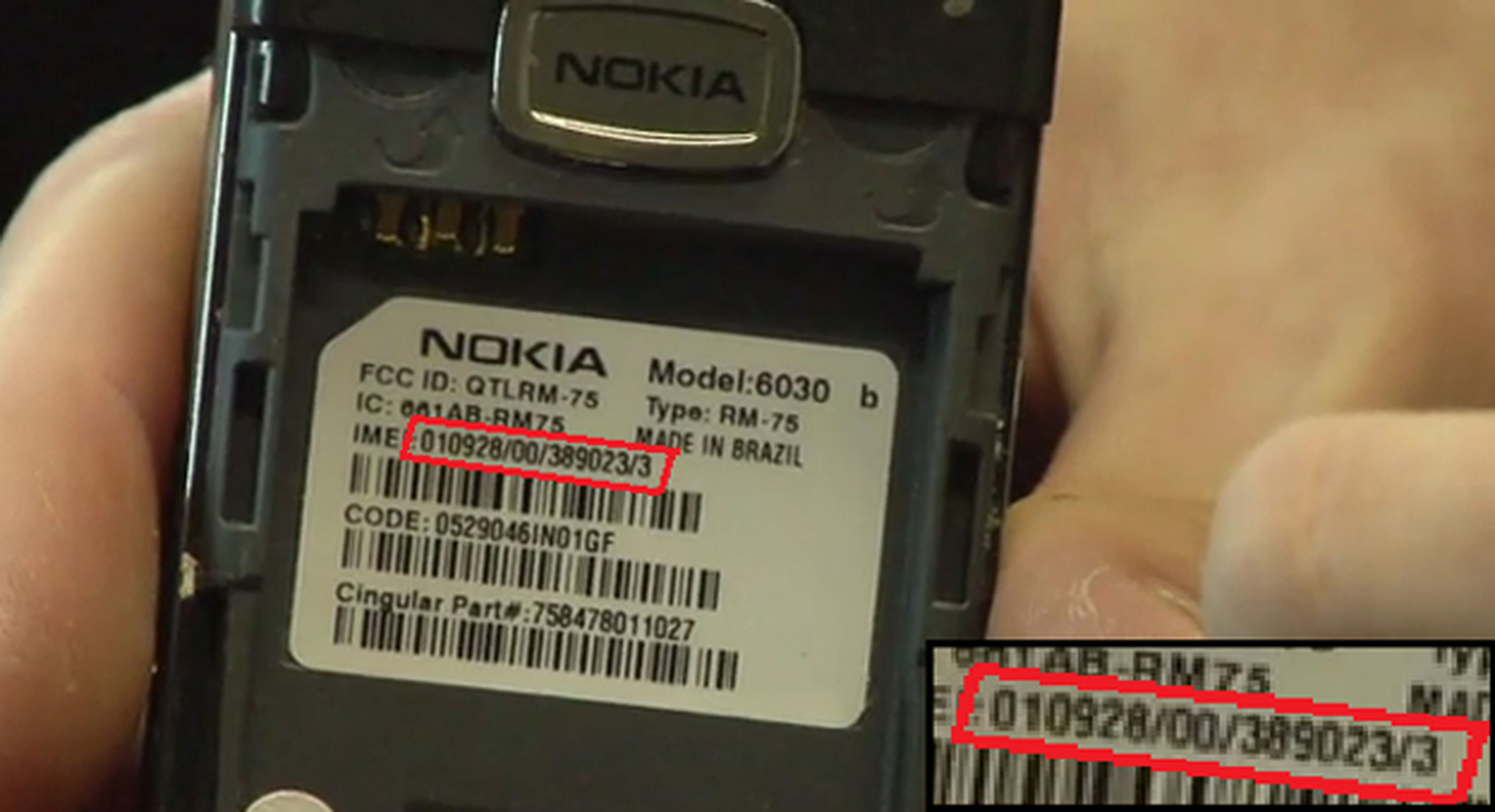

Número IMEI

Los números IMEI son identificadores únicos asociados con tu smartphone y tarjeta SIM, respectivamente. Se utilizan como herramientas de seguimiento precisas que pueden ser utilizadas para rastrear tu ubicación.

Es un número único de 15 dígitos que pueden ser utilizados por operadores y fabricantes de móviles para identificar tu equipo y llevar a cabo un seguimiento de tu actividad en la red. Además, pueden ser utilizados por terceros para conocer tus movimientos y recopilar información sobre tus hábitos y preferencias.

Ante esta situación, lo máximo que puedes hacer es no compartir tu número IMEI o IMSI con nadie, y evita sitios web o aplicaciones que soliciten esta información, ya que no la necesitan, a menos que tu operador la requiera cuando haya un problema con tu móvil o con el servicio de red.

Sensor de luz ambiental

Canva

El sensor de luz ambiental de tu terminal, diseñado originalmente para ajustar automáticamente el brillo de la pantalla según las condiciones de iluminación del entorno, puede ser aprovechado de manera intrusiva para espiarte.

Cabe señalar que algunas apps, así como sitios web, pueden utilizar este sensor para recopilar datos sobre tus hábitos de navegación. Este pequeño sensor puede detectar cómo interactúas con la pantalla de tu dispositivo, como desplazas, deslizas el dedo o tocas la pantalla, y utilizar esta información para crear un perfil detallado de tu actividad.

Para proteger tu privacidad, es importante revisar la configuración de permisos de tu móvil y limitar el acceso de las apps al sensor de luz ambiental.

Seguimiento entre móviles

El seguimiento entre dispositivos es una técnica que permite a los anunciantes y especialistas en marketing rastrear tu comportamiento en varios dispositivos. Esta práctica se basa en el uso de señales ultrasónicas para establecer conexiones invisibles entre móviles, tablets y portátiles.

Las señales pueden transmitirse a través de anuncios en la radio, códigos JavaScript en páginas web e incluso aplicaciones móviles. Esta técnica plantea preocupaciones, ya que permite a terceros recopilar tus datos, y lo mejor es desactivar el Bluetooth cuando no lo uses y evita conectar tus dispositivos a redes WiFi públicas.

Datos de salud

Getty

Las apps de salud y estado físico recopilan una amplia gama de datos, desde la cantidad de pasos que das hasta tu frecuencia cardíaca y calidad del sueño. Si bien estas soluciones pueden ser útiles para monitorear tu salud, también plantean preocupaciones sobre la privacidad de los datos.

Esta información puede ser muy sensible y revelar información personal importante, como tus hábitos de ejercicio, patrones de sueño y enfermedades. Al final, esta información puede ser valiosa para anunciantes, compañías de seguros e incluso terceros.

Actividad en redes sociales

Gettyimages/ComputerHoy

El monitoreo de redes sociales es una práctica común que permite a las plataformas recopilar datos sobre tu actividad online. Cada me gusta, comentario y acción que realizas se registra y se utiliza para crear un perfil detallado de tus intereses y preferencias.

Además, estos servicios utilizan sofisticados mecanismos de seguimiento, como el ID de publicidad de Google y el IDFA de Apple, para rastrear tus dispositivos. Esta recopilación de datos va más allá de lo que compartes públicamente en las redes y puede incluir información confidencial sobre tus hábitos de navegación.

Por ejemplo, Facebook o Instagram pueden utilizar tus datos para personalizar la publicidad dirigida o influir en tu comportamiento de compra. Para evitarlo, desactiva cada uno de los permisos que piden las redes sociales, como acceso a tu ubicación, la cámara y el micrófono.

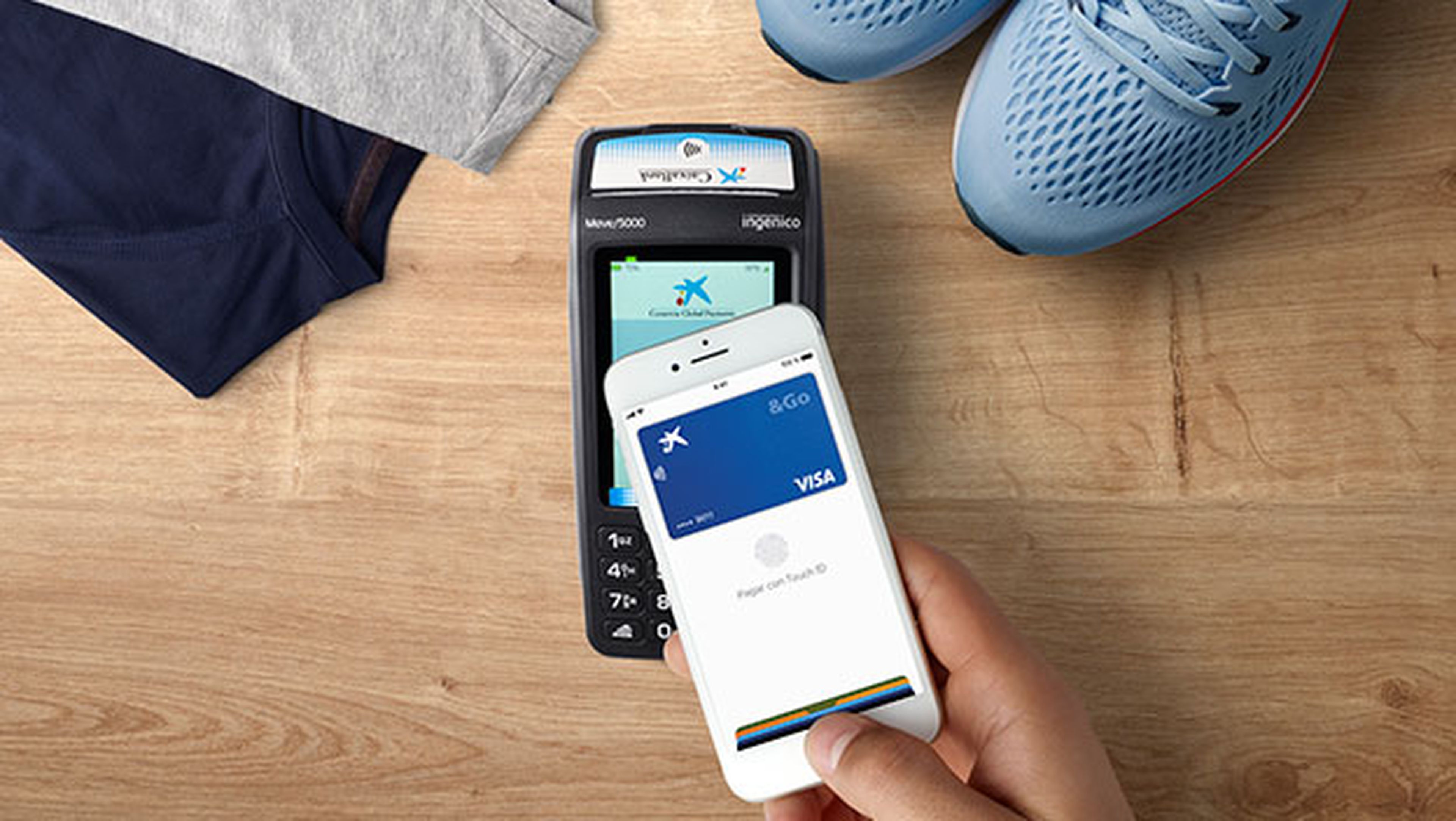

Información de pago

El uso de aplicaciones de pago móvil, como Google Wallet y Apple Pay, ha simplificado las transacciones financieras al permitirte realizar pagos con solo tocar o escanear tu dispositivo. Sin embargo, cada vez que realizas una compra o transferencia, se registra y almacena información detallada sobre tus hábitos de gasto.

Desde tus compras en la cafetería local hasta tus pagos mensuales de servicios, todas estas acciones se convierten en un registro completo de tu actividad financiera. Al final, esta información es valiosa para empresas como Google, Apple, PayPal y otros comerciantes, que pueden utilizarla para personalizar la publicidad dirigida.

Además, tus datos de pago pueden ser vulnerables a posibles violaciones de seguridad, lo que podría exponerte al robo de identidad o fraudes financieros. Es importante ser consciente de la información que compartes al utilizar apps de pago móvil y tomar medidas para proteger tus datos personales.

Otros artículos interesantes:

Descubre más sobre Juan Manuel Delgado, autor/a de este artículo.

Conoce cómo trabajamos en Computerhoy.